궁극 가이드: OpenClaw 엔터프라이즈 거버넌스

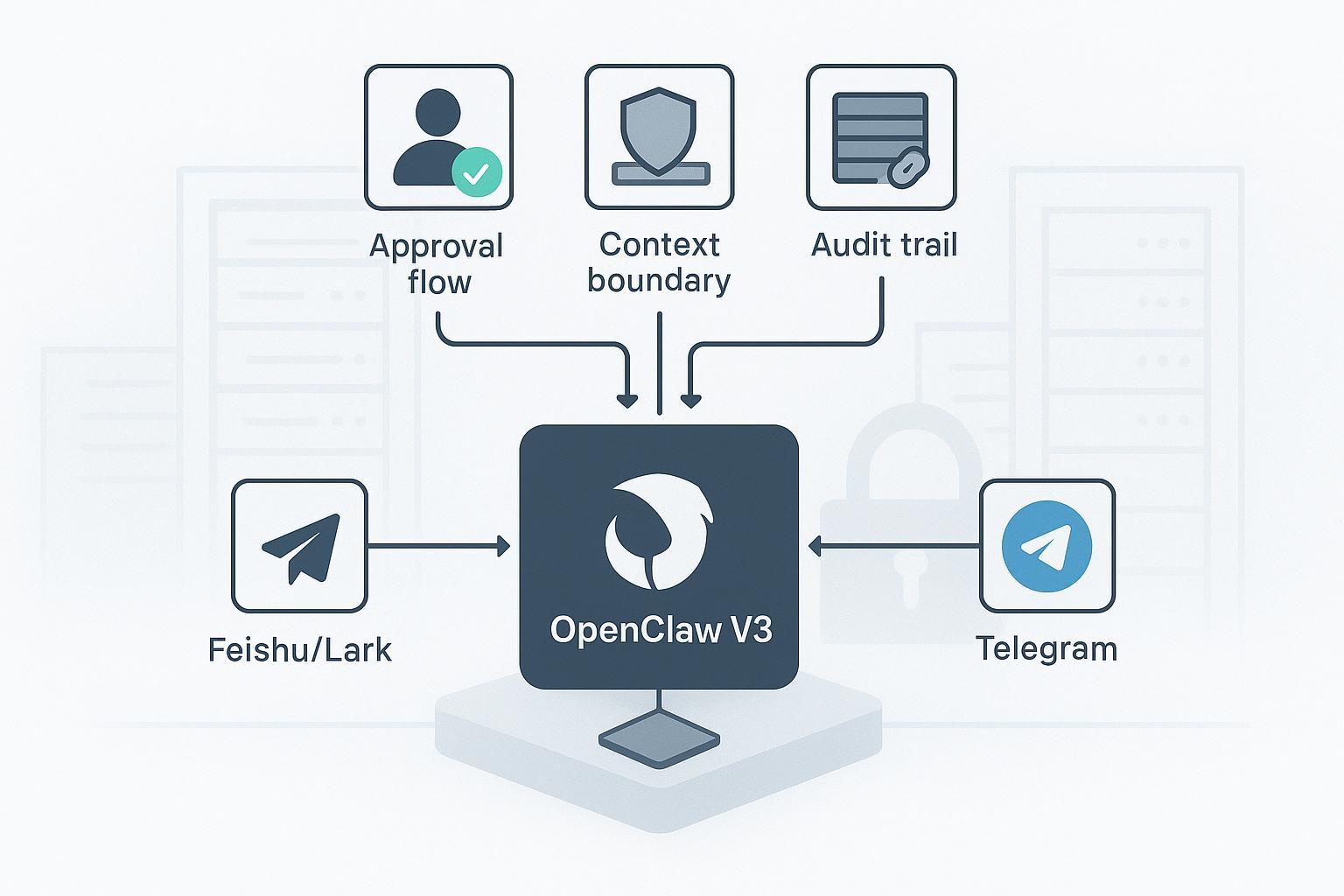

Feishu/Lark 또는 Telegram에 OpenClaw V3를 도입할 때 가장 어려운 부분은 봇이 응답하게 만드는 것이 아니라, 에이전트가 안전한 컨텍스트 경계 내에서 작동하고, 고위험 작업에는 명시적인 인간 승인이 필요하며, 모든 민감한 읽기/쓰기가 감사 가능하다는 것을 보안 및 규정 준수 팀에 증명하는 것입니다. 이 가이드는 거버넌스 플레이북입니다: 기업 검토를 견딜 수 있는 메시징 에이전트를 배포하기 위한 구체적인 패턴, 최소한의 가정, 검증 가능한 단계를 제공합니다.

핵심 요약

- OpenClaw 기업 거버넌스를 최우선 관심사로 취급하세요: 각 에이전트의 컨텍스트 범위를 지정하고, 도구 권한을 최소화하며, 위험한 작업에는 승인을 요구합니다.

- Feishu/Lark에서는 장기 연결 이벤트 처리를 활성화하고 @멘션으로 필터링하세요. Telegram에서는 Privacy Mode를 켜고 채팅/관리자별로 명령 범위를 지정하세요.

- send/post/modify/exfiltrate 작업에 대한 상태 저장 승인 흐름을 설계하고, 요청과 결정을 모두 감사 로그에 기록하세요.

- 감사 스키마를 표준화하고 Elastic Agent/Filebeat 또는 Splunk HEC를 통해 SIEM으로 전송하세요. 증거가 재구성 가능한지 정기적으로 테스트하세요.

- 출시 전 DM 및 그룹에서 패리티 테스트로 가드레일을 검증하세요. 페어링 요청 급증, 승인 실패, 속도 제한 오류를 모니터링하세요.

메시징 에이전트에 거버넌스 우선이 필요한 이유

메시징 에이전트는 직원들이 하루 종일 머무는 곳—그룹 채팅, DM, 공유 파일—에 위치합니다. 가드레일 없이는 단일 프롬프트가 민감한 컨텍스트를 잘못된 채널로 끌어오거나, 정책을 넘어서는 도구를 트리거할 수 있습니다. 거버넌스 우선 접근은 OpenClaw를 업계 통제와 정렬합니다: 최소 권한, 명시적 승인, 지속 가능한 감사.

NIST SP 800‑53 Rev. 5에 따르면, AC‑6은 최소 권한을 요구하고 AU‑* 통제는 조직이 보안 관련 감사 기록을 생성, 보호, 검토하도록 요구합니다. 이는 에이전트 범위 지정, 작업 승인, 사고 대응을 위한 로그 내보내기에 직접 매핑됩니다. AC‑6 및 AU 통제에 대한 공식 카탈로그는 NIST(2020, 2026년 현재 기준)가 발행한 Special Publication 800‑53 Revision 5 문서에 있습니다. 정책 설계의 기반을 마련하려면 NIST SP 800‑53 Rev. 5 PDF의 권위 있는 가이드를 참조하세요: https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-53r5.pdf

위험과 통제가 빠르게 초점에 들어옵니다:

| 메시징 에이전트의 위험 | 구현 가능한 거버넌스 통제 |

|---|---|

| 채널 간 컨텍스트 유출 | 범위 지정된 메모리가 있는 채널별 에이전트; 트리거에 @멘션/명령 필요; 기본적으로 채널 간 검색 거부 |

| 파괴적 또는 유출 작업 | send/post/modify/download에 대한 인간 참여 승인; 작동 도구용 단기 토큰 |

| 스킬의 공급망 위험 | 서명/검증된 패키지; 레지스트리 허용 목록; 샌드박스 셸; 기본 거부 도구 |

| 약한 책임성 | 요청/결정 쌍이 있는 추가 전용 감사 로그; SIEM 내보내기; 정기 검토 루틴 |

기업에서 확장 가능한 아키텍처 패턴

계층적으로 생각하세요. 로컬 제어와 관찰 가능한 운영의 균형을 맞추는 OpenClaw 기업 거버넌스를 위한 실용적인 참조 패턴은 다음과 같습니다:

- 로컬 우선 커널: OpenClaw 커널을 자체 인프라에서 컨테이너화된 비루트 컨텍스트로 실행하세요. 웹 UI는 VPN/SSO 뒤에 두세요. 파일시스템 마운트를 읽기 전용 루트와 명시적 쓰기 볼륨으로 제한하세요.

- 채널별 에이전트 및 범위 지정 메모리: Feishu/Lark와 Telegram에 대해 별도의 에이전트 인스턴스를 사용하세요. 메모리와 검색 범위를 채널과 팀에 바인딩하세요. 모든 채널에서 단일 공유 메모리를 피하세요.

- 기본 거부 도구: 엄격한 허용 목록(예: read_file, 구조화된 검색, 안전한 웹 가져오기)으로 시작하세요. 위험한 동사(execute_command, send_email, external_post)는 승인 뒤에 게이트하세요.

- 승인 브로커: 승인자 ID, 결정 타임스탬프, 근거를 저장하는 승인 상태 머신(요청됨 → 분류됨 → 승인/거부)을 구현하세요. 승인 프롬프트를 승인자가 이미 작업하는 곳(Feishu 카드 또는 Telegram 인라인 흐름)에 표시하되, 결정 추적은 감사 로그에 보관하세요.

- 관찰 가능성: 보안 관련 이벤트에 대한 JSON 로그를 내보내고 중앙 SIEM으로 전달하세요. 페어링 요청, 승인, 거부, 도구 실행, 아웃바운드 게시물의 비율을 추적하세요.

Feishu/Lark 실전 강화

Feishu 개발자 플랫폼은 필요한 채널 측 기본 요소—기업 내부 앱, 범위 지정 권한, 장기 연결, 메시지 이벤트—를 제공합니다. Feishu 공식 이벤트 구독 개요를 참조하여 앱을 생성하고, 필요한 최소한의 채팅/메시지 범위만 할당하고, 장기 연결 이벤트 구독을 활성화하고, im.message.receive_v1을 구독하세요. Feishu 이벤트 구독 가이드 개요를 참조하세요: https://open.feishu.cn/document/server-docs/event-subscription-guide/overview 및 일반 오류 코드를 포함한 메시지 이벤트 참조: https://open.feishu.cn/document/ukTMukTMukTM/ugjM14COyUjL4ITN

Feishu 측에서 OpenClaw와 함께 적용할 거버넌스 패턴:

- 그룹에서 @멘션 필수: 메시지 핸들러에서 봇이 멘션된 이벤트만 처리하고, 주변 대화는 무시하세요. 이는 "멘션 필수" 동작을 반영하며 바쁜 채널에서 프롬프트 인젝션 위험을 크게 줄입니다.

- DM 전 페어링: 첫 DM 시 페어링 코드를 생성하고 대화 전에 관리자 승인을 요구하세요. pairing.requested와 pairing.approved를 사용자 및 테넌트 식별자와 함께 기록하세요.

- 승인된 그룹 허용 목록: 허용된 그룹 ID 목록을 유지하고, 다른 채팅의 이벤트를 거부하세요. 목록을 월별로 검토하세요.

- 속도 제한 및 백오프: Feishu 플랫폼 제한을 준수하세요. 반복적인 스로틀링 또는 전달 오류에 대해 알림을 설정하고 지터로 백오프하세요.

- 최소 권한 범위: IM 읽기/전송 및 멤버십 읽기만으로 시작하고, 구체적인 사용 사례가 필요할 때만 추가하세요. 각 범위가 존재하는 이유를 문서화하세요.

SDK 설정 및 앱 생성 단계를 위한 Feishu의 "개발 전 준비" 페이지를 참조하세요. Feishu가 발행한 표준 체크리스트가 필요하면: https://open.feishu.cn/document/server-side-sdk/nodejs-sdk/preparation-before-development

Telegram 실전 강화

Telegram Bot API는 거버넌스 관련 명확한 스위치를 제공합니다:

- Privacy Mode 활성화: 프라이버시가 켜져 있으면 봇은 그룹에서 명령과 멘션만 수신합니다—최소 권한에 이상적입니다. @BotFather를 사용하여 /setprivacy로 구성하세요. Telegram의 Privacy Mode 및 기능 문서를 참조하세요: https://core.telegram.org/bots/features#privacy-mode

- 관리자 권한 최소화: 봇이 진정으로 필요한 권한으로만 승급하세요(예: can_delete_messages는 필요할 때만). 관리자 권한은 Telegram Bot API의 ChatAdministratorRights에서 정의됩니다: https://core.telegram.org/bots/api

- 명령 범위 지정: BotCommandScope*와 setMyCommands를 사용하여 채팅 또는 관리자별로 관련 명령만 노출하세요. 해당 API 표면은 Telegram Bot API의 setMyCommands 및 명령 범위에서 문서화되어 있습니다: https://core.telegram.org/bots/api

- 속도 제한 준수: 429에 대해 백오프하고 급증을 주시하세요(대략 가이드: 채팅당 초당 ~1 메시지, 전체 ~30/초—항상 현재 Telegram 문서를 따르세요). 제한 및 요청 가이드는 동일한 Bot API 참조에 있습니다: https://core.telegram.org/bots/api

이를 OpenClaw의 채널별 범위 지정과 결합하면 Telegram에서 OpenClaw 기업 거버넌스를 위한 강력한 기준을 얻을 수 있습니다.

위험한 작업에 대한 승인 흐름

모든 작업에 승인이 필요한 것은 아닙니다. 하지만 외부로 전송하거나, 공유 리소스를 수정하거나, 파일을 유출하는 메시지에는 인간 서명이 필요합니다.

위험한 동사의 작고 명시적인 집합을 정의하고 상태 저장 승인 프로세스 뒤에 게이트하세요. 흐름과 증거를 동등하게 진지하게 취급하세요.

승인 흐름 정책 예시(패턴; 키 이름을 구현에 맞게 조정):

approvals:

verbs:

- send_message_external

- post_to_group

- modify_shared_doc

- export_file

routing:

by_channel:

feishu: security-approvers

telegram: platform-approvers

sla:

pending_timeout: 30m

auto_deny_after: 8h

record:

include:

- requester_id

- approver_id

- reason

- decision

- decided_at

구현 참고사항

- 승인 프롬프트를 채널 내(Feishu 인터랙티브 카드; Telegram 인라인 키보드)에 표시하되, 지속 가능한 기록을 작성하는 백엔드 브로커에서 최종 확정하세요.

- 모든 요청은 생성된 approval.request_id와 함께 tool.exec.requested를 내보냅니다. 모든 결정은 동일한 ID와 함께 tool.exec.approved 또는 tool.exec.denied를 내보냅니다.

- 승인 SLA가 만료되면 자동 거부하고 근거와 함께 요청자에게 알리세요.

최소 감사 이벤트(JSON 패턴):

{

"@timestamp": "2026-03-09T10:12:34.567Z",

"event.dataset": "openclaw.audit",

"event.action": "tool.exec.requested",

"channel.type": "feishu",

"chat.id": "oc_abcdef",

"user.id": "u_feishu_123",

"agent.id": "agent_feishu_ops",

"tool.name": "post_to_group",

"approval.request_id": "apr_9f3a",

"outcome": "pending"

}

감사 로깅 및 SIEM 내보내기

OpenClaw 기업 거버넌스 스토리는 증거만큼 강력합니다. 필드를 표준화하고 보안 팀이 이미 신뢰하는 시스템으로 로그를 전송하세요.

권장 최소 스키마(ECS 유사; 스택에 맞게 조정):

- event.dataset = "openclaw.audit"

- event.action = message.received | message.sent | tool.exec.requested | tool.exec.approved | retrieval.requested | retrieval.permitted | retrieval.denied

- user.id, channel.type, chat.id, message.id

- agent.id, skill.id, tool.name

- approval.request_id, approval.actor_id, approval.state

- context.collection, context.version_id

- outcome, error.code, error.message

Elastic 경로(두 가지 일반적인 옵션)

- JSON용 Elastic Agent "Custom Logs" 통합; 가능한 경우 ECS에 매핑하세요. Elastic의 SIEM 필드 및 객체 스키마 문서는 Elastic(2025–2026)의 ECS 호환 필드 및 통합을 설명합니다: https://www.elastic.co/docs/reference/security/fields-and-object-schemas/siem-field-reference

- Agent가 실현 가능하지 않으면 Filebeat를 사용하세요. Elastic의 Filebeat 설치 및 구성 빠른 시작을 따르세요: https://www.elastic.co/guide/en/beats/filebeat/8.19/filebeat-installation-configuration.html

Splunk 경로(HEC)

- HTTPS HEC를 활성화하고 JSON 이벤트를 /services/collector 또는 /services/collector/event로 Authorization: Splunk 및 _json과 같은 sourcetype으로 전송하세요. Splunk의 HTTP Event Collector 예제 및 포맷팅 가이드가 표준 세부사항을 제공합니다: https://help.splunk.com/splunk-enterprise/get-started/get-data-in/9.1/get-data-with-http-event-collector/http-event-collector-examples 및 https://help.splunk.com/en/data-management/get-data-in/get-data-into-splunk-enterprise/9.4/get-data-with-http-event-collector/format-events-for-http-event-collector

검증 팁: "approval.request_id AND event.action:tool.exec.*"에 대한 저장된 검색을 만들고 이상치를 위해 주간 검토하세요.

실용적인 워크플로: puppyone을 사용한 감사 가능한 컨텍스트 경계

컨텍스트 액세스에 대한 엔드투엔드 감사 추적이 있는 거버넌스된 컨텍스트 소스가 필요할 때, OpenClaw를 에이전트 간에 권한과 계보를 보존하는 컨텍스트 베이스에 연결할 수 있습니다.

예시(중립적, 재현 가능한 패턴)

- 거버넌스된 컨텍스트 베이스에 정책 바인딩 컬렉션(예: projects/sales‑notes)을 정의하세요. MCP 엔드포인트를 통해 OpenClaw에 노출하고 Feishu 에이전트에만 바인딩하세요.

- 크로스 컬렉션 검색 요청의 경우 승인을 요구하고 context.collection 및 context.version_id와 함께 retrieval.requested를 내보내세요. 승인 시에만 retrieval.permitted를 기록하고 데이터를 반환하세요.

- 로그를 추가 전용으로 유지하고 위 스키마로 SIEM에 내보내어 사고 대응자가 누가 언제 무엇에 액세스했는지 재구성할 수 있도록 하세요.

에이전트용으로 특별히 구축된 컨텍스트 베이스를 평가 중이라면, puppyone은 이 워크플로를 지원하고 하이브리드 인덱싱 및 권한 패턴을 문서화합니다. 배포 옵션(MCP/API/Claude Skills)에 대한 puppyone 홈페이지 개요를 참조하세요: https://www.puppyone.ai 및 하이브리드 인덱싱 및 구조화된 Know‑How에 대한 배경은 puppyone 블로그의 에이전트 컨텍스트 베이스 궁극 가이드: 하이브리드 인덱싱: https://www.puppyone.ai/en/blog/ultimate-guide-to-agent-context-base-hybrid-indexing

참고: 구현 참고사항에서 이 패턴을 벤더 중립적으로 유지하세요. 핵심은 특정 제품에 관계없이 결정적 검색 경계와 감사 가능한 액세스가 있는 단일 거버넌스 소스를 갖는 것입니다.

OpenClaw 기업 거버넌스 런북

Day‑0(첫 사용자 전)

- 커널 잠금: 컨테이너 비루트, 읽기 전용 루트 FS, 명시적 쓰기 가능 볼륨, VPN/SSO 뒤의 웹 UI.

- 시크릿: env/SecretRef를 통해 로드하고, 평문 키를 커밋하지 마세요. 스모크 테스트 후 테스트 키를 로테이션하세요.

- 채널: 최소 범위와 장기 연결로 구성된 Feishu 앱 생성; Privacy Mode 활성화 및 과도한 관리자 권한 없는 Telegram 봇.

- 로그: JSON 로거 활성화; Elastic Agent/Filebeat 또는 Splunk HEC로의 포워더 테스트 완료.

Day‑1(파일럿 사용자)

- DM용 페어링 활성화; 파일럿 사용자만 승인하세요. 승인된 그룹 허용 목록을 유지하세요.

- 위험한 동사에 대한 승인 흐름을 켜세요. 요청/결정 이벤트가 일치하는 approval.request_id와 함께 SIEM에 도착하는지 검증하세요.

- 페어링 요청 급증, 승인 실패, 속도 제한 오류에 대한 알림을 추가하세요.

Day‑30(안정 상태)

- 액세스 검토: 지난 30일간의 페어링 승인 및 그룹 허용 목록 내보내기; 오래된 사용자/채팅 제거.

- 로테이션: Feishu/Telegram 토큰 및 MCP/API 키 로테이션; 카나리 테스트로 롤아웃 검증.

- 패치: 컨테이너 기본 이미지 및 종속성 업데이트; 스모크 테스트 및 채널 간 패리티 테스트 매트릭스 재실행.

문제 해결 및 검증

- 봇이 TUI에서는 응답하지만 Feishu/Telegram에서는 응답하지 않음: 채널 자격 증명, 장기 연결 상태(Feishu) 또는 프라이버시/명령 범위(Telegram)를 확인하세요. 플랫폼 로그 및 SIEM의 최근 오류 코드를 검토하세요.

- 그룹 @멘션 무시됨: 핸들러가 멘션 플래그(Feishu)를 확인하거나 프라이버시 모드 + /명령(Telegram)에 의존하는지 확인하세요. 도구를 호출하지 않는 최소 명령으로 재현하세요.

- 승인이 대기 중에 멈춤: 브로커의 웹훅/큐 상태를 확인하세요. pending_timeout을 적용하고 자동 거부 시 요청자에게 알리세요. tool.exec.approved/denied 이벤트가 정확한 approval.request_id를 사용하는지 확인하세요.

- 감사 공백: 일시적으로 로그를 로컬 파일과 SIEM에 티링하고, 패리티가 증명될 때까지 event.action별로 일일 카운트를 비교하세요.

다음 단계

- 한 번에 하나의 채널을 강화하세요. Feishu/Lark부터 시작하세요: 내부 앱을 구축하고, 장기 연결 이벤트를 연결하고, Feishu 이벤트 구독 문서를 권위 있는 참조로 사용하여 비공개 공간에서 @멘션 및 페어링 패턴을 증명하세요: https://open.feishu.cn/document/server-docs/event-subscription-guide/overview

- 승인 브로커를 켜고 감사 로그를 SIEM으로 전송하세요. 모든 요청에 일치하는 결정 이벤트가 있고 둘 다 동일한 approval.request_id를 전달하는지 검증하세요.

- 권한을 중복하지 않고 여러 에이전트 진입점에 노출할 수 있는 거버넌스되고 감사 가능한 컨텍스트 소스가 필요하다면, puppyone을 이 역할에 대해 평가할 수 있습니다. 개요 및 배경 자료는 위에 링크되어 있으며, 접근 방식은 이 가이드의 패턴과 호환됩니다.

FAQ

Q1: Feishu 또는 Telegram에서 OpenClaw의 최소 통제 세트는 무엇인가요?

A: 최소한: 채널별 에이전트 범위 지정, @멘션/명령 전용 트리거, 기본 거부 도구, 위험한 작업(send/post/modify/exfiltrate)에 대한 승인 브로커. 책임성을 위해 추가 전용 감사 로그 및 SIEM 내보내기를 추가하세요.

Q2: 승인자가 다른 시간대에 있을 때 승인을 어떻게 처리하나요?

A: 명확한 만료가 있는 단기 승인 창(예: 24–48시간)을 사용하고, 타임아웃 시 자동 거부하고 요청자에게 알리세요. 승인 프롬프트를 Feishu 카드 또는 Telegram 인라인 흐름에 표시하여 승인자가 일반 작업 공간에서 행동할 수 있도록 하세요. 감사를 위해 타임스탬프와 함께 요청과 결정을 모두 기록하세요.

Q3: Feishu와 Telegram에서 단일 공유 에이전트로 OpenClaw를 실행할 수 있나요?

A: 권장하지 않습니다. 범위 지정된 메모리와 검색으로 채널별(Feishu vs. Telegram)로 별도의 에이전트 인스턴스를 사용하세요. 단일 공유 에이전트는 컨텍스트 유출 위험을 높이고 거버넌스를 복잡하게 합니다. 채널별 에이전트는 경계를 명확하게 유지하고 감사 귀속을 단순화합니다.