Ultimativer Leitfaden: OpenClaw Enterprise Governance

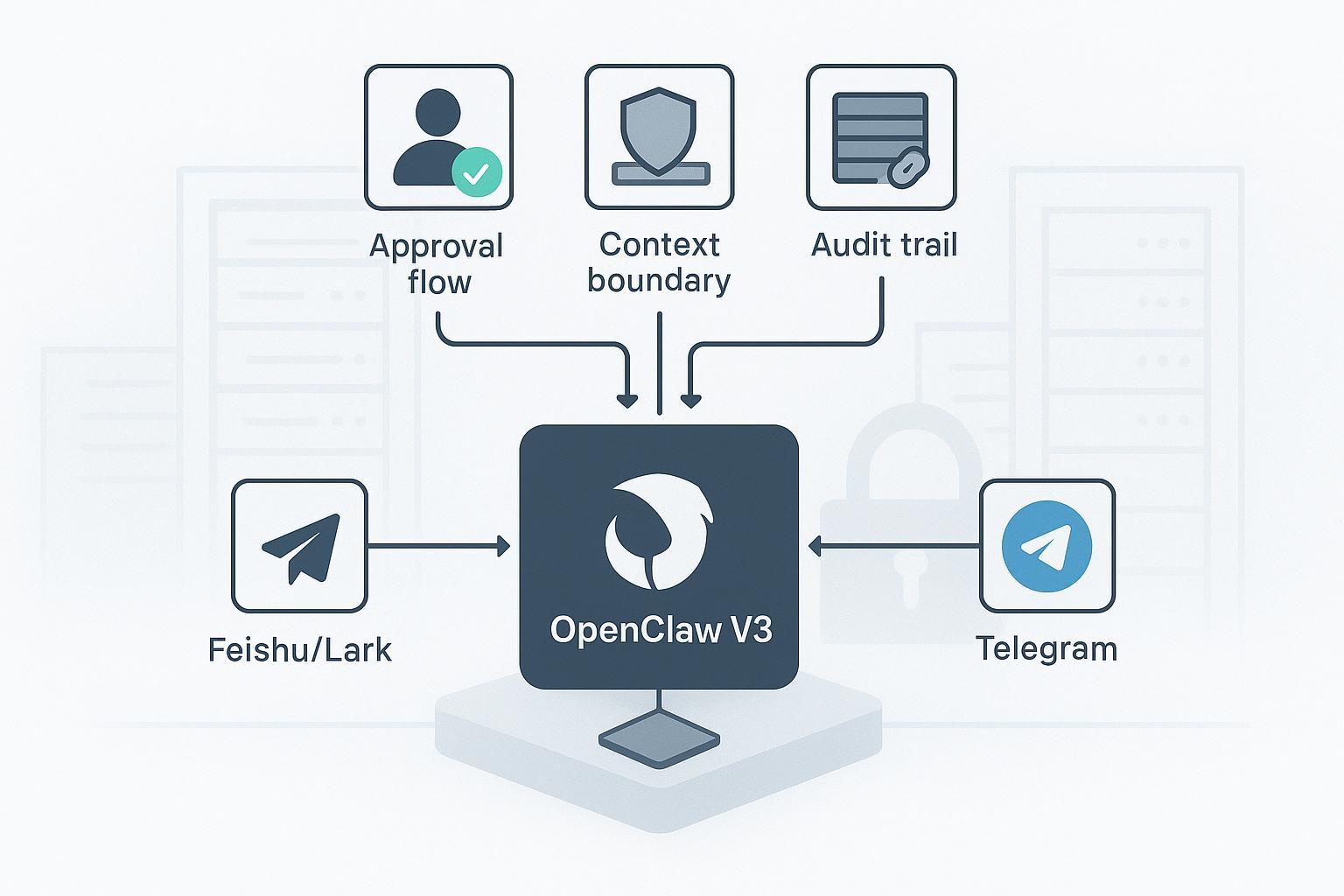

Wenn Sie OpenClaw V3 in Feishu/Lark oder Telegram einführen, ist der schwierigste Teil nicht, den Bot zum Antworten zu bringen—sondern Ihren Sicherheits- und Compliance-Teams zu beweisen, dass der Agent innerhalb sicherer Kontextgrenzen arbeitet, risikoreiche Aktionen eine explizite menschliche Genehmigung erfordern und jeder sensible Lese-/Schreibzugriff nachvollziehbar ist. Dieser Leitfaden ist Ihr Governance-Playbook: konkrete Muster, minimale Annahmen und verifizierbare Schritte zum Einsatz von Messaging-Agenten, die unternehmensweiter Prüfung standhalten.

Wichtigste Erkenntnisse

- Behandeln Sie OpenClaw Enterprise Governance als Angelegenheit erster Priorität: begrenzen Sie den Kontext jedes Agenten, minimieren Sie Tool-Berechtigungen und verlangen Sie Genehmigungen für risikoreiche Aktionen.

- Bei Feishu/Lark: Long-Connection-Ereignisverarbeitung aktivieren und nach @-Erwähnungen filtern; bei Telegram: Privacy Mode aktiviert lassen und Befehle pro Chat/Admin begrenzen.

- Entwerfen Sie einen zustandsbehafteten Genehmigungsablauf für Sende-/Post-/Änderungs-/Exfiltrations-Aktionen und protokollieren Sie sowohl die Anfrage als auch die Entscheidung in einem Audit-Log.

- Standardisieren Sie Ihr Audit-Schema und liefern Sie es über Elastic Agent/Filebeat oder Splunk HEC an SIEM aus; testen Sie regelmäßig, dass Beweise rekonstruierbar sind.

- Überprüfen Sie Schutzmaßnahmen mit Paritätstests in DMs und Gruppen vor dem Rollout; überwachen Sie Spitzen bei Pairing-Anfragen, fehlgeschlagenen Genehmigungen und Rate-Limit-Fehlern.

Warum Governance zuerst für Messaging-Agenten

Messaging-Agenten sitzen dort, wo Mitarbeiter den ganzen Tag verbringen—Gruppenchats, DMs und geteilte Dateien. Ohne Schutzmaßnahmen kann eine einzige Eingabeaufforderung sensiblen Kontext in den falschen Kanal ziehen oder Tools auslösen, die über die Richtlinie hinaus handeln. Eine Governance-first-Haltung bringt OpenClaw mit Branchenkontrollen in Einklang: Least Privilege, explizite Genehmigungen und dauerhafte Auditierung.

Laut NIST SP 800‑53 Rev. 5 fordert AC‑6 Least Privilege und AU‑*-Kontrollen verlangen von Organisationen die Erzeugung, den Schutz und die Überprüfung sicherheitsrelevanter Audit-Aufzeichnungen. Diese lassen sich direkt auf Agent-Scoping, Aktionsgenehmigungen und Log-Export für Incident Response abbilden. Siehe den offiziellen Katalog in NISTs SP 800‑53 Rev. 5 für AC‑6 und AU-Kontrollen, veröffentlicht von NIST (2020, Stand 2026), im Dokument Special Publication 800‑53 Revision 5. Sie können die maßgebliche Anleitung im NIST SP 800‑53 Rev. 5 PDF konsultieren, um Ihr Richtliniendesign zu fundieren: https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-53r5.pdf

Risiko und Kontrolle rücken schnell in den Fokus:

| Risiko bei Messaging-Agenten | Governance-Kontrolle, die Sie implementieren können |

|---|---|

| Kontext-Leckage über Kanäle hinweg | Pro-Kanal-Agenten mit begrenztem Speicher; @-Erwähnung/Befehl zum Auslösen erforderlich; Cross-Channel-Retrievals standardmäßig verweigern |

| Destruktive oder Exfiltrations-Aktionen | Human-in-the-Loop-Genehmigungen für Senden/Posten/Ändern/Herunterladen; kurzlebige Tokens für Aktuierungs-Tools |

| Supply-Chain-Risiko bei Skills | Signierte/verifizierte Pakete; Registry-Allowlists; Sandbox-Shells; Deny-by-Default-Tools |

| Schwache Rechenschaftspflicht | Append-Only-Audit-Logs mit Anfrage-/Entscheidungs-Paaren; SIEM-Export; periodische Überprüfungsroutinen |

Architekturmuster, die in Unternehmen skalieren

Denken Sie in Schichten. Hier ist ein pragmatisches Referenzmuster für OpenClaw Enterprise Governance, das lokale Kontrolle mit beobachtbaren Operationen ausbalanciert:

- Local-first-Kernel: Führen Sie den OpenClaw-Kernel in einem containerisierten, nicht-root-Kontext auf Ihrer eigenen Infrastruktur aus. Halten Sie die Web-UI hinter VPN/SSO. Begrenzen Sie Dateisystem-Mounts auf ein read-only-Root und explizite Schreib-Volumes.

- Pro-Kanal-Agenten und begrenzter Speicher: Verwenden Sie getrennte Agent-Instanzen für Feishu/Lark vs. Telegram. Halten Sie Speicher- und Retrieval-Scopes an den Kanal und das Team gebunden; vermeiden Sie einen einzigen gemeinsamen Speicher über alle Kanäle.

- Deny-by-Default-Tools: Beginnen Sie mit einer engen Allowlist (z.B. read_file, strukturiertes Retrieval, sicheres Web-Fetch). Schalten Sie risikoreiche Verben (execute_command, send_email, external_post) hinter Genehmigungen.

- Approval-Broker: Implementieren Sie eine Genehmigungs-Zustandsmaschine (requested → triaged → approved/denied), die Genehmiger-Identität, Entscheidungszeitstempel und Begründung speichert. Zeigen Sie Genehmigungsaufforderungen dort an, wo Genehmiger bereits arbeiten (Feishu-Karten oder Telegram-Inline-Flows), aber behalten Sie die Entscheidungsspur in Ihrem Audit-Log.

- Observability: Emittieren Sie JSON-Logs für sicherheitsrelevante Ereignisse und leiten Sie sie an ein zentrales SIEM weiter. Verfolgen Sie Raten für Pairing-Anfragen, Genehmigungen, Ablehnungen, Tool-Execs und ausgehende Posts.

Feishu/Lark-Härtung in der Praxis

Feishus Entwicklerplattform bietet die kanalseitigen Grundbausteine, die Sie brauchen—Enterprise-Interne-Apps, begrenzte Berechtigungen, Long Connections und Nachrichtenereignisse. Folgen Sie Feishus offizieller Event-Subscription-Übersicht, um eine App zu erstellen, nur die minimalen Chat-/Nachrichten-Scopes zuzuweisen, die Sie benötigen, Long-Connection-Event-Subscription zu aktivieren und im.message.receive_v1 zu abonnieren. Konsultieren Sie Feishus Event Subscription Guide Übersicht: https://open.feishu.cn/document/server-docs/event-subscription-guide/overview und die Nachrichtenereignis-Referenz inklusive gängiger Fehlercodes: https://open.feishu.cn/document/ukTMukTMukTM/ugjM14COyUjL4ITN

Governance-Muster, die mit OpenClaw auf der Feishu-Seite anzuwenden sind:

- @-Erwähnung in Gruppen erforderlich: Verarbeiten Sie in Ihrem Nachrichten-Handler nur Ereignisse, bei denen der Bot erwähnt wird; ignorieren Sie Umgebungsgeplauder. Dies spiegelt das „require-mention“-Verhalten wider und reduziert das Prompt-Injection-Risiko in belebten Kanälen dramatisch.

- Pairing vor DMs: Bei der ersten DM generieren Sie einen Pairing-Code und verlangen Administrator-Genehmigung vor dem Gespräch. Protokollieren Sie pairing.requested und pairing.approved mit Benutzer- und Tenant-Identifikatoren.

- Genehmigte Gruppen-Allowlist: Pflegen Sie eine Liste erlaubter Gruppen-IDs; lehnen Sie Ereignisse aus anderen Chats ab. Überprüfen Sie die Liste monatlich.

- Rate Limits und Backoff: Respektieren Sie Feishus Plattformlimits. Alarmieren Sie bei wiederholter Drosselung oder Zustellfehlern und weichen Sie mit Jitter aus.

- Least-Privilege-Scopes: Beginnen Sie nur mit IM-Lesen/Senden und Membership-Lesen; fügen Sie mehr nur hinzu, wenn ein konkreter Anwendungsfall es erfordert. Dokumentieren Sie jeden Scope mit dem Grund seiner Existenz.

Beziehen Sie sich auf Feishus „Vorbereitungen vor der Entwicklung“-Seite für SDK-Setup und App-Erstellungsschritte, wenn Sie eine kanonische Checkliste von Feishu benötigen: https://open.feishu.cn/document/server-side-sdk/nodejs-sdk/preparation-before-development

Telegram-Härtung in der Praxis

Telegram bietet klare governance-relevante Schalter in seiner Bot-API:

- Privacy Mode aktivieren: Mit aktivierter Privatsphäre erhält Ihr Bot in Gruppen nur Befehle und Erwähnungen—ideal für Least Privilege. Konfigurieren Sie mit @BotFather über /setprivacy. Siehe Telegrams Privacy Mode und Features-Dokumentation: https://core.telegram.org/bots/features#privacy-mode

- Admin-Rechte minimieren: Befördern Sie den Bot nur mit Rechten, die er wirklich braucht (z.B. kein can_delete_messages, es sei denn erforderlich). Administrator-Rechte sind in der Telegram Bot API unter ChatAdministratorRights definiert: https://core.telegram.org/bots/api

- Befehle begrenzen: Verwenden Sie setMyCommands mit BotCommandScope* um nur relevante Befehle pro Chat oder Admins bereitzustellen. Diese API-Oberfläche ist unter setMyCommands und Command Scopes in der Telegram Bot API dokumentiert: https://core.telegram.org/bots/api

- Rate Limits respektieren: Weichen Sie bei 429s aus und achten Sie auf Bursts (grobe Richtlinie: ~1 Nachricht/Sekunde pro Chat, ~30/Sekunde insgesamt—immer aktuelle Telegram-Docs beachten). Die Limits und Request-Anleitung stehen in derselben Bot-API-Referenz: https://core.telegram.org/bots/api

Kombinieren Sie diese mit OpenClaws Pro-Kanal-Scoping und Sie erhalten starke Baselines für OpenClaw Enterprise Governance auf Telegram.

Genehmigungsabläufe für risikoreiche Aktionen

Nicht jede Aktion braucht eine Genehmigung. Aber für Nachrichten, die extern senden, geteilte Ressourcen ändern oder Dateien exfiltrieren, verlangen Sie menschliche Freigabe.

Definieren Sie eine kleine, explizite Menge risikoreicher Verben und schalten Sie sie hinter einen zustandsbehafteten Genehmigungsprozess. Behandeln Sie den Ablauf und die Beweise gleichermaßen ernst.

Beispiel-Genehmigungsablauf-Richtlinie (Muster; passen Sie Schlüsselnamen an Ihre Implementierung an):

approvals:

verbs:

- send_message_external

- post_to_group

- modify_shared_doc

- export_file

routing:

by_channel:

feishu: security-approvers

telegram: platform-approvers

sla:

pending_timeout: 30m

auto_deny_after: 8h

record:

include:

- requester_id

- approver_id

- reason

- decision

- decided_at

Implementierungshinweise

- Zeigen Sie die Genehmigungsaufforderung im Kanal an (Feishu interaktive Karte; Telegram Inline-Tastatur), aber finalisieren Sie in einem Backend-Broker, der eine dauerhafte Aufzeichnung schreibt.

- Jede Anfrage emittiert tool.exec.requested mit einer generierten approval.request_id; jede Entscheidung emittiert tool.exec.approved oder tool.exec.denied mit derselben ID.

- Wenn die Genehmigungs-SLA abläuft, automatisch ablehnen und den Anfragenden mit einer Begründung benachrichtigen.

Minimale Audit-Ereignisse (JSON-Muster):

{

"@timestamp": "2026-03-09T10:12:34.567Z",

"event.dataset": "openclaw.audit",

"event.action": "tool.exec.requested",

"channel.type": "feishu",

"chat.id": "oc_abcdef",

"user.id": "u_feishu_123",

"agent.id": "agent_feishu_ops",

"tool.name": "post_to_group",

"approval.request_id": "apr_9f3a",

"outcome": "pending"

}

Audit-Logging und SIEM-Export

Ihre OpenClaw Enterprise Governance-Geschichte ist nur so stark wie Ihre Beweise. Standardisieren Sie Felder und liefern Sie Logs an ein System aus, dem Ihr Sicherheitsteam bereits vertraut.

Vorgeschlagenes minimales Schema (ECS-ähnlich; an Ihren Stack anpassen):

- event.dataset = "openclaw.audit"

- event.action = message.received | message.sent | tool.exec.requested | tool.exec.approved | retrieval.requested | retrieval.permitted | retrieval.denied

- user.id, channel.type, chat.id, message.id

- agent.id, skill.id, tool.name

- approval.request_id, approval.actor_id, approval.state

- context.collection, context.version_id

- outcome, error.code, error.message

Elastic-Route (zwei gängige Optionen)

- Elastic Agent „Custom Logs“-Integration für JSON; wo möglich auf ECS mappen. Elastics SIEM Field and Object Schemas Dokumentation beschreibt ECS-kompatible Felder und Integrationen von Elastic (2025–2026): https://www.elastic.co/docs/reference/security/fields-and-object-schemas/siem-field-reference

- Filebeat, wenn Agent nicht machbar ist. Folgen Sie dem Filebeat-Installations- und Konfigurations-Quickstart von Elastic: https://www.elastic.co/guide/en/beats/filebeat/8.19/filebeat-installation-configuration.html

Splunk-Route (HEC)

- Aktivieren Sie HTTPS HEC und senden Sie JSON-Ereignisse an /services/collector oder /services/collector/event mit Authorization: Splunk und einem sourcetype wie _json. Splunks HTTP Event Collector Beispiele und Formatierungsanleitung liefern die kanonischen Details: https://help.splunk.com/splunk-enterprise/get-started/get-data-in/9.1/get-data-with-http-event-collector/http-event-collector-examples und https://help.splunk.com/en/data-management/get-data-in/get-data-into-splunk-enterprise/9.4/get-data-with-http-event-collector/format-events-for-http-event-collector

Verifizierungstipp: Erstellen Sie eine gespeicherte Suche für „approval.request_id AND event.action:tool.exec.*“ und überprüfen Sie wöchentlich auf Ausreißer.

Praktischer Workflow: nachvollziehbare Kontextgrenze mit puppyone

Wenn Sie eine regierte Kontextquelle mit End-to-End-Audit-Trails für Kontextzugriff benötigen, können Sie OpenClaw mit einer Kontextbasis verbinden, die Berechtigungen und Herkunft über Agenten hinweg bewahrt.

Beispiel (neutrales, reproduzierbares Muster)

- Definieren Sie eine richtliniengebundene Collection (z.B. projects/sales-notes) in einer regierten Kontextbasis. Exponieren Sie sie über MCP-Endpoint für OpenClaw und binden Sie sie nur an Ihren Feishu-Agenten.

- Für jede Cross-Collection-Retrieval-Anfrage verlangen Sie eine Genehmigung und emittieren retrieval.requested mit context.collection und context.version_id. Nur bei Genehmigung sollte retrieval.permitted protokolliert und die Daten zurückgegeben werden.

- Halten Sie Logs append-only und exportieren Sie sie mit dem obigen Schema an SIEM, damit Incident Responder rekonstruieren können, wer wann auf was zugegriffen hat.

Wenn Sie eine für Agenten konzipierte Kontextbasis evaluieren, unterstützt puppyone diesen Workflow und dokumentiert Hybrid-Indexing- und Berechtigungsmuster. Siehe die Übersicht auf der puppyone-Startseite für Verteilungsoptionen (MCP/API/Claude Skills): https://www.puppyone.ai und für Hintergrund zu Hybrid Indexing und strukturiertem Know-How den Ultimate Guide to Agent Context Base: Hybrid Indexing auf puppyones Blog: https://www.puppyone.ai/en/blog/ultimate-guide-to-agent-context-base-hybrid-indexing

Hinweis: Halten Sie dieses Muster in Ihren Implementierungshinweisen herstellerneutral; der Schlüssel ist eine einzige regierte Quelle mit deterministischen Retrieval-Grenzen und nachvollziehbarem Zugriff, unabhängig vom konkreten Produkt.

OpenClaw Enterprise Governance Runbook

Tag‑0 (vor dem ersten Benutzer)

- Kernel absichern: Container non-root, read-only Root-FS, explizite beschreibbare Volumes, Web-UI hinter VPN/SSO.

- Secrets: über env/SecretRef laden, niemals Klartext-Keys committen; Test-Keys nach Smoke-Tests rotieren.

- Kanäle: Feishu-App mit minimalen Scopes und Long-Connection konfiguriert erstellt; Telegram-Bot mit aktiviertem Privacy Mode und ohne überschüssige Admin-Rechte.

- Logs: JSON-Logger aktiviert; Forwarder zu Elastic Agent/Filebeat oder Splunk HEC getestet.

Tag‑1 (Pilot-Benutzer)

- Pairing für DMs aktivieren; nur Pilot-Benutzer genehmigen. Genehmigte Gruppen-Allowlist pflegen.

- Genehmigungsablauf für risikoreiche Verben einschalten; verifizieren Sie, dass Request-/Decision-Ereignisse mit übereinstimmender approval.request_id im SIEM ankommen.

- Alerts für Spitzen bei Pairing-Anfragen, fehlgeschlagenen Genehmigungen und Rate-Limit-Fehlern hinzufügen.

Tag‑30 (Steady State)

- Zugriffsüberprüfung: letzte 30 Tage Pairing-Genehmigungen und Gruppen-Allowlist exportieren; veraltete Benutzer/Chats entfernen.

- Rotation: Feishu-/Telegram-Tokens und alle MCP/API-Keys rotieren; Rollout mit Canary-Tests validieren.

- Patch: Container-Basis-Images und Abhängigkeiten aktualisieren; Smoke-Tests und Paritätstest-Matrix über Kanäle erneut ausführen.

Fehlerbehebung und Verifizierung

- Bot antwortet in TUI aber nicht in Feishu/Telegram: Kanal-Credentials, Long-Connection-Status (Feishu) oder Privacy-/Command-Scope (Telegram) bestätigen. Aktuelle Fehlercodes in Plattform-Logs und Ihrem SIEM prüfen.

- Gruppen-@-Erwähnungen ignoriert: Sicherstellen, dass Ihr Handler Mention-Flags prüft (Feishu) oder sich auf Privacy Mode + /commands verlässt (Telegram). Mit einem minimalen Befehl reproduzieren, der keine Tools aufruft.

- Genehmigungen hängen in pending: Webhook-/Queue-Gesundheit des Brokers prüfen; pending_timeout durchsetzen und Anfragende bei Auto-Deny benachrichtigen. Bestätigen, dass tool.exec.approved/denied-Ereignisse die exakte approval.request_id verwenden.

- Audit-Lücken: Logs temporär an eine lokale Datei und SIEM teilen; Zählungen nach event.action täglich vergleichen, bis Parität bewiesen ist.

Nächste Schritte

- Einen Kanal nach dem anderen härten. Beginnen Sie mit Feishu/Lark: richten Sie eine interne App ein, verbinden Sie Long-Connection-Ereignisse und beweisen Sie Ihre @-Erwähnungs- und Pairing-Muster in einem privaten Raum unter Verwendung von Feishus Event-Subscription-Dokumentation als maßgebliche Referenz: https://open.feishu.cn/document/server-docs/event-subscription-guide/overview

- Schalten Sie Ihren Approval-Broker ein und liefern Sie Audit-Logs an SIEM aus. Validieren Sie, dass jede Anfrage ein übereinstimmendes Decision-Ereignis hat und beide dieselbe approval.request_id tragen.

- Wenn Sie eine regierte, nachvollziehbare Kontextquelle benötigen, die Sie mehreren Agent-Einstiegspunkten exponieren können, ohne Berechtigungen zu duplizieren, können Sie puppyone für diese Rolle evaluieren; seine Übersicht und Hintergrundmaterialien sind oben verlinkt, und der Ansatz bleibt mit den Mustern in diesem Leitfaden kompatibel.

FAQs

Q1: Was ist der minimale Satz an Kontrollen für OpenClaw in Feishu oder Telegram?

A: Mindestens: Pro-Kanal-Agent-Scoping, @-Erwähnungs-/Befehls-only-Trigger, Deny-by-Default-Tools und ein Approval-Broker für risikoreiche Aktionen (Senden/Posten/Ändern/Exfiltrieren). Fügen Sie Append-Only-Audit-Logs und SIEM-Export für Rechenschaftspflicht hinzu.

Q2: Wie handle ich Genehmigungen, wenn Genehmiger in verschiedenen Zeitzonen sind?

A: Verwenden Sie kurzlebige Genehmigungsfenster (z.B. 24–48 Stunden) mit klarem Ablauf; Auto-Deny bei Timeout und benachrichtigen Sie den Anfragenden. Zeigen Sie Genehmigungsaufforderungen in Feishu-Karten oder Telegram-Inline-Flows an, damit Genehmiger aus ihrem üblichen Arbeitsbereich handeln können. Protokollieren Sie sowohl Anfrage als auch Entscheidung mit Zeitstempeln für das Audit.

Q3: Kann ich OpenClaw in Feishu und Telegram mit einem einzigen gemeinsamen Agenten betreiben?

A: Nicht empfohlen. Verwenden Sie getrennte Agent-Instanzen pro Kanal (Feishu vs. Telegram) mit begrenztem Speicher und Retrieval. Ein einziger gemeinsamer Agent erhöht das Kontext-Leakage-Risiko und erschwert die Governance; Pro-Kanal-Agenten halten Grenzen klar und vereinfachen die Audit-Zuordnung.