Guía definitiva: Gobernanza empresarial de OpenClaw

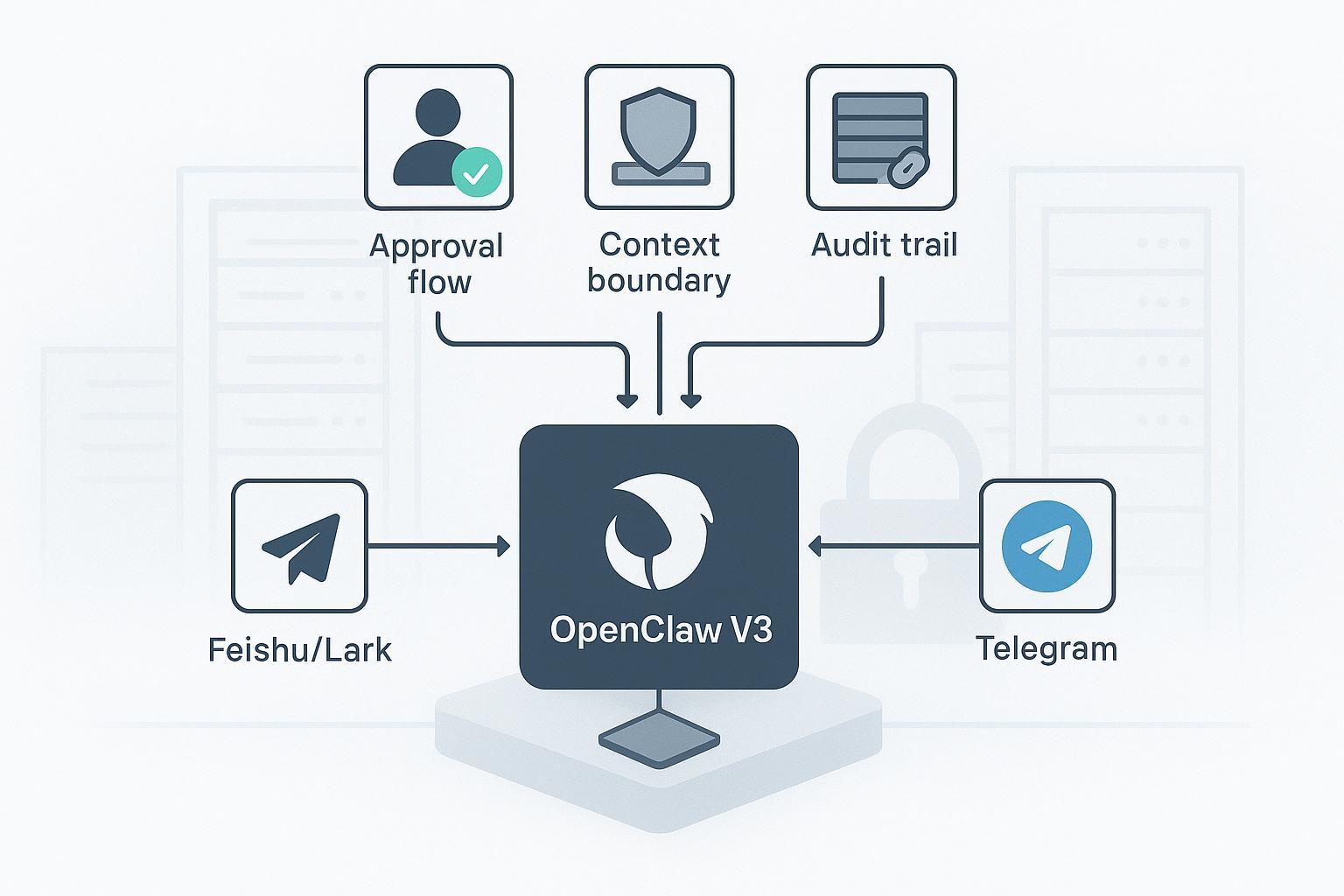

Si estás integrando OpenClaw V3 en Feishu/Lark o Telegram, la parte más difícil no es hacer que el bot responda—es demostrar a tus equipos de seguridad y cumplimiento que el agente opera dentro de límites de contexto seguros, que las acciones de alto riesgo requieren aprobación humana explícita y que cada lectura/escritura sensible es auditable. Esta guía es tu manual de gobernanza: patrones concretos, suposiciones mínimas y pasos verificables para desplegar agentes de mensajería que resistan el escrutinio empresarial.

Puntos clave

- Trata la gobernanza empresarial de OpenClaw como una preocupación de primer orden: delimita el contexto de cada agente, minimiza los permisos de herramientas y exige aprobaciones para acciones arriesgadas.

- En Feishu/Lark, habilita el manejo de eventos de conexión larga y filtra por @menciones; en Telegram, mantén el Modo de privacidad activado y delimita los comandos por chat/administrador.

- Diseña un flujo de aprobación con estado para acciones de envío/publicación/modificación/extracción y registra tanto la solicitud como la decisión en un registro de auditoría.

- Estandariza tu esquema de auditoría y envíalo al SIEM mediante Elastic Agent/Filebeat o Splunk HEC; prueba periódicamente que las pruebas sean reconstruibles.

- Verifica las barreras de protección con pruebas de paridad en DMs y grupos antes del despliegue; monitorea picos en solicitudes de emparejamiento, aprobaciones fallidas y errores de límite de tasa.

Por qué gobernanza primero para agentes de mensajería

Los agentes de mensajería operan donde los empleados pasan todo el día—chats de grupo, DMs y archivos compartidos. Sin barreras de protección, un solo prompt puede extraer contexto sensible al canal equivocado o activar herramientas que actúan más allá de la política. Una postura de gobernanza primero alinea OpenClaw con los controles de la industria: privilegio mínimo, aprobaciones explícitas y auditoría duradera.

Según NIST SP 800-53 Rev. 5, AC-6 exige privilegio mínimo y los controles AU-* requieren que las organizaciones generen, protejan y revisen registros de auditoría relevantes para la seguridad. Estos se mapean directamente al alcance del agente, aprobaciones de acciones y exportación de registros para respuesta a incidentes. Consulta el catálogo oficial en NIST SP 800-53 Rev. 5 para controles AC-6 y AU publicados por NIST (2020, vigente a 2026), en el documento titulado Special Publication 800-53 Revision 5. Puedes consultar la guía autoritativa en el PDF de NIST SP 800-53 Rev. 5 para fundamentar tu diseño de políticas: https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-53r5.pdf

El riesgo y el control rápidamente cobran protagonismo:

| Riesgo en agentes de mensajería | Control de gobernanza que puedes implementar |

|---|---|

| Fuga de contexto entre canales | Agentes por canal con memoria delimitada; requiere @mención/comando para activar; deniega recuperaciones entre canales por defecto |

| Acciones destructivas o de extracción | Aprobaciones humanas en el bucle para envío/publicación/modificación/descarga; tokens de corta duración para herramientas de actuación |

| Riesgo de cadena de suministro en habilidades | Paquetes firmados/verificados; listas de permitidos del registro; shells en sandbox; herramientas denegar-por-defecto |

| Responsabilidad débil | Registros de auditoría solo de adición con pares solicitud/decisión; exportación a SIEM; rutinas de revisión periódica |

Patrones de arquitectura que escalan en empresas

Piensa en capas. Aquí tienes un patrón de referencia pragmático para la gobernanza empresarial de OpenClaw que equilibra el control local con operaciones observables:

- Núcleo local primero: Ejecuta el núcleo de OpenClaw en un contexto contenedorizado y no root en tu propia infraestructura. Mantén la interfaz web detrás de VPN/SSO. Limita los montajes del sistema de archivos a una raíz de solo lectura y volúmenes de escritura explícitos.

- Agentes por canal y memoria delimitada: Usa instancias de agente distintas para Feishu/Lark frente a Telegram. Mantén la memoria y los alcances de recuperación vinculados al canal y al equipo; evita una memoria compartida única en todos los canales.

- Herramientas denegar-por-defecto: Comienza con una lista de permitidos estricta (p. ej. read_file, recuperación estructurada, fetch web seguro). Protege verbos arriesgados (execute_command, send_email, external_post) detrás de aprobaciones.

- Broker de aprobación: Implementa una máquina de estados de aprobación (solicitado → triaje → aprobado/denegado) que almacene identidad del aprobador, marca de tiempo de decisión y justificación. Muestra las solicitudes de aprobación donde los aprobadores ya trabajan (tarjetas Feishu o flujos inline de Telegram), pero mantén el rastro de decisión en tu registro de auditoría.

- Observabilidad: Emite registros JSON para eventos relevantes de seguridad y reenvía a un SIEM central. Rastrea tasas de solicitudes de emparejamiento, aprobaciones, denegaciones, ejecuciones de herramientas y publicaciones salientes.

Fortalecimiento de Feishu/Lark en la práctica

La plataforma de desarrolladores de Feishu proporciona las primitivas del lado del canal que necesitas—aplicaciones internas empresariales, permisos delimitados, conexiones largas y eventos de mensajes. Sigue la visión general oficial de suscripción a eventos de Feishu para crear una aplicación, asignar solo los alcances mínimos de chat/mensaje que necesitas, habilitar la suscripción a eventos de conexión larga y suscribirte a im.message.receive_v1. Consulta la visión general de la Guía de suscripción a eventos de Feishu: https://open.feishu.cn/document/server-docs/event-subscription-guide/overview y la referencia de eventos de mensajes incluyendo códigos de error comunes: https://open.feishu.cn/document/ukTMukTMukTM/ugjM14COyUjL4ITN

Patrones de gobernanza a aplicar con OpenClaw en el lado Feishu:

- Requiere @mención en grupos: En tu manejador de mensajes, procesa solo eventos donde se menciona al bot; ignora el ruido ambiental. Esto refleja el comportamiento "requiere-mención" y reduce drásticamente el riesgo de inyección de prompts en canales ocupados.

- Emparejamiento antes de DMs: En el primer DM, genera un código de emparejamiento y requiere aprobación del administrador antes de conversar. Registra pairing.requested y pairing.approved con identificadores de usuario y tenant.

- Lista de permitidos de grupos aprobados: Mantén una lista de IDs de grupo permitidos; rechaza eventos de otros chats. Revisa la lista mensualmente.

- Límites de tasa y retroceso: Respeta los límites de la plataforma Feishu. Alerta sobre estrangulamiento repetido o errores de entrega y retrocede con jitter.

- Alcances de privilegio mínimo: Comienza solo con lectura/envío de IM y lectura de membresía; añade más solo cuando un caso de uso concreto lo requiera. Documenta cada alcance con la razón de su existencia.

Consulta la página de Feishu "preparaciones antes del desarrollo" para configuración del SDK y pasos de creación de aplicaciones si necesitas una lista de verificación canónica publicada por Feishu: https://open.feishu.cn/document/server-side-sdk/nodejs-sdk/preparation-before-development

Fortalecimiento de Telegram en la práctica

Telegram proporciona interruptores relevantes para gobernanza en su Bot API:

- Habilita el Modo de privacidad: Con la privacidad activada, tu bot recibe solo comandos y menciones en grupos—ideal para privilegio mínimo. Configura con @BotFather usando /setprivacy. Consulta la documentación del Modo de privacidad y características de Telegram: https://core.telegram.org/bots/features#privacy-mode

- Minimiza los derechos de administrador: Promueve al bot solo con los derechos que realmente necesita (p. ej. no can_delete_messages a menos que sea necesario). Los derechos de administrador se definen en la API de bots de Telegram bajo ChatAdministratorRights: https://core.telegram.org/bots/api

- Delimita los comandos: Usa setMyCommands con BotCommandScope* para exponer solo comandos relevantes por chat o administradores. Esa superficie de API está documentada bajo setMyCommands y alcances de comandos en la API de bots de Telegram: https://core.telegram.org/bots/api

- Respeta los límites de tasa: Retrocede ante 429s y vigila ráfagas (guía aproximada: ~1 msg/seg por chat, ~30/seg en total—siempre deferir a la documentación actual de Telegram). Los límites y la guía de solicitudes están en la misma referencia de Bot API: https://core.telegram.org/bots/api

Combina estos con el alcance por canal de OpenClaw y obtendrás bases sólidas para la gobernanza empresarial de OpenClaw en Telegram.

Flujos de aprobación para acciones arriesgadas

No todas las acciones requieren aprobación. Pero para mensajes que envían externamente, modifican recursos compartidos o extraen archivos, exige aprobación humana.

Define un conjunto pequeño y explícito de verbos arriesgados y protégelos detrás de un proceso de aprobación con estado. Trata el flujo y la evidencia con igual seriedad.

Ejemplo de política de flujo de aprobación (patrón; adapta los nombres de clave a tu implementación):

approvals:

verbs:

- send_message_external

- post_to_group

- modify_shared_doc

- export_file

routing:

by_channel:

feishu: security-approvers

telegram: platform-approvers

sla:

pending_timeout: 30m

auto_deny_after: 8h

record:

include:

- requester_id

- approver_id

- reason

- decision

- decided_at

Notas de implementación

- Muestra la solicitud de aprobación en el canal (tarjeta interactiva Feishu; teclado inline de Telegram) pero finaliza en un broker backend que escribe un registro duradero.

- Cada solicitud emite tool.exec.requested con un approval.request_id generado; cada decisión emite tool.exec.approved o tool.exec.denied con el mismo ID.

- Si el SLA de aprobación expira, deniega automáticamente y notifica al solicitante con una justificación.

Eventos de auditoría mínimos (patrón JSON):

{

"@timestamp": "2026-03-09T10:12:34.567Z",

"event.dataset": "openclaw.audit",

"event.action": "tool.exec.requested",

"channel.type": "feishu",

"chat.id": "oc_abcdef",

"user.id": "u_feishu_123",

"agent.id": "agent_feishu_ops",

"tool.name": "post_to_group",

"approval.request_id": "apr_9f3a",

"outcome": "pending"

}

Registro de auditoría y exportación a SIEM

Tu historia de gobernanza empresarial de OpenClaw es tan sólida como tu evidencia. Estandariza los campos y envía los registros a un sistema en el que tu equipo de seguridad ya confíe.

Esquema mínimo sugerido (tipo ECS; adapta a tu stack):

- event.dataset = "openclaw.audit"

- event.action = message.received | message.sent | tool.exec.requested | tool.exec.approved | retrieval.requested | retrieval.permitted | retrieval.denied

- user.id, channel.type, chat.id, message.id

- agent.id, skill.id, tool.name

- approval.request_id, approval.actor_id, approval.state

- context.collection, context.version_id

- outcome, error.code, error.message

Ruta Elastic (dos opciones comunes)

- Integración "Custom Logs" de Elastic Agent para JSON; mapea a ECS donde sea posible. La documentación de esquemas de campos y objetos del SIEM de Elastic describe campos compatibles con ECS e integraciones de Elastic (2025–2026): https://www.elastic.co/docs/reference/security/fields-and-object-schemas/siem-field-reference

- Filebeat si Agent no es viable. Sigue el inicio rápido de instalación y configuración de Filebeat de Elastic: https://www.elastic.co/guide/en/beats/filebeat/8.19/filebeat-installation-configuration.html

Ruta Splunk (HEC)

- Habilita HEC HTTPS y envía eventos JSON a /services/collector o /services/collector/event con Authorization: Splunk y un sourcetype como _json. Los ejemplos del HTTP Event Collector de Splunk y la guía de formato proporcionan los detalles canónicos: https://help.splunk.com/splunk-enterprise/get-started/get-data-in/9.1/get-data-with-http-event-collector/http-event-collector-examples y https://help.splunk.com/en/data-management/get-data-in/get-data-into-splunk-enterprise/9.4/get-data-with-http-event-collector/format-events-for-http-event-collector

Consejo de verificación: Crea una búsqueda guardada para "approval.request_id AND event.action:tool.exec.*" y revisa semanalmente los valores atípicos.

Flujo de trabajo práctico: límite de contexto auditable usando puppyone

Cuando necesites una fuente de contexto gobernada con rastros de auditoría de extremo a extremo para el acceso al contexto, puedes conectar OpenClaw a una base de contexto que preserve permisos y linaje entre agentes.

Ejemplo (patrón neutral y reproducible)

- Define una colección delimitada por política (p. ej. projects/sales-notes) en una base de contexto gobernada. Expónla a OpenClaw vía endpoint MCP y vincúlala solo a tu agente Feishu.

- Para cualquier solicitud de recuperación entre colecciones, requiere una aprobación y emite retrieval.requested con context.collection y context.version_id. Solo tras la aprobación debe registrarse retrieval.permitted y devolverse los datos.

- Mantén los registros solo de adición y exporta al SIEM con el esquema anterior para que los respondedores de incidentes puedan reconstruir quién accedió a qué y cuándo.

Si estás evaluando una base de contexto diseñada específicamente para agentes, puppyone soporta este flujo de trabajo y documenta patrones de indexación híbrida y permisos. Consulta la visión general en la página principal de puppyone para opciones de distribución (MCP/API/Claude Skills): https://www.puppyone.ai y, para contexto sobre indexación híbrida y Know-How estructurado, la Guía definitiva de base de contexto para agentes: indexación híbrida en el blog de puppyone: https://www.puppyone.ai/en/blog/ultimate-guide-to-agent-context-base-hybrid-indexing

Nota: Mantén este patrón neutral respecto al proveedor en tus notas de implementación; lo clave es tener una única fuente gobernada con límites de recuperación deterministas y acceso auditable, independientemente del producto específico.

Runbook de gobernanza empresarial de OpenClaw

Día-0 (antes del primer usuario)

- Bloquea el núcleo: contenedor no root, sistema de archivos raíz de solo lectura, volúmenes de escritura explícitos, interfaz web detrás de VPN/SSO.

- Secretos: carga vía env/SecretRef, nunca comprometas claves en texto plano; rota claves de prueba tras pruebas de humo.

- Canales: aplicación Feishu creada con alcances mínimos y conexión larga configurada; bot de Telegram con Modo de privacidad habilitado y sin derechos de administrador excesivos.

- Registros: registrador JSON habilitado; reenviadores a Elastic Agent/Filebeat o Splunk HEC probados.

Día-1 (usuarios piloto)

- Habilita emparejamiento para DMs; aprueba solo usuarios piloto. Mantén una lista de permitidos de grupos aprobados.

- Activa el flujo de aprobación para verbos arriesgados; verifica que los eventos de solicitud/decisión lleguen al SIEM con approval.request_id coincidente.

- Añade alertas para picos en solicitudes de emparejamiento, aprobaciones fallidas y errores de límite de tasa.

Día-30 (estado estable)

- Revisión de acceso: exporta los últimos 30 días de aprobaciones de emparejamiento y lista de permitidos de grupos; elimina usuarios/chats obsoletos.

- Rotación: rota tokens de Feishu/Telegram y cualquier clave MCP/API; valida el despliegue con pruebas canario.

- Parche: actualiza imágenes base del contenedor y dependencias; vuelve a ejecutar pruebas de humo y una matriz de pruebas de paridad entre canales.

Solución de problemas y verificación

- El bot responde en TUI pero no en Feishu/Telegram: confirma credenciales del canal, estado de conexión larga (Feishu) o alcance de privacidad/comandos (Telegram). Revisa códigos de error recientes en los registros de la plataforma y tu SIEM.

- @menciones de grupo ignoradas: asegúrate de que tu manejador verifica las banderas de mención (Feishu) o depende del modo de privacidad + /comandos (Telegram). Reproduce con un comando mínimo que no invoque herramientas.

- Aprobaciones atascadas en pendiente: verifica la salud del webhook/cola del broker; aplica pending_timeout y notifica a los solicitantes en denegación automática. Confirma que los eventos tool.exec.approved/denied usen el approval.request_id exacto.

- Brechas de auditoría: temporalmente duplica registros a un archivo local y al SIEM; compara conteos por event.action diariamente hasta probar paridad.

Próximos pasos

- Fortalece un canal a la vez. Comienza con Feishu/Lark: levanta una aplicación interna, conecta eventos de conexión larga y demuestra tus patrones de @mención y emparejamiento en un espacio privado usando la documentación de suscripción a eventos de Feishu como referencia autoritativa: https://open.feishu.cn/document/server-docs/event-subscription-guide/overview

- Activa tu broker de aprobación y envía registros de auditoría al SIEM. Valida que cada solicitud tenga un evento de decisión coincidente y que ambos lleven el mismo approval.request_id.

- Si necesitas una fuente de contexto gobernada y auditable que puedas exponer a múltiples puntos de entrada de agentes sin duplicar permisos, puedes evaluar puppyone para este rol; su visión general y materiales de contexto están enlazados arriba, y el enfoque sigue siendo compatible con los patrones de esta guía.

Preguntas frecuentes

P1: ¿Cuál es el conjunto mínimo de controles para OpenClaw en Feishu o Telegram?

R: Como mínimo: alcance de agente por canal, activadores solo por @mención/comando, herramientas denegar-por-defecto y un broker de aprobación para acciones arriesgadas (envío/publicación/modificación/extracción). Añade registros de auditoría solo de adición y exportación a SIEM para responsabilidad.

P2: ¿Cómo manejo las aprobaciones cuando los aprobadores están en diferentes zonas horarias?

R: Usa ventanas de aprobación de corta duración (p. ej. 24–48 horas) con vencimiento claro; denegación automática al expirar y notifica al solicitante. Muestra las solicitudes de aprobación en tarjetas Feishu o flujos inline de Telegram para que los aprobadores puedan actuar desde su espacio de trabajo habitual. Registra tanto la solicitud como la decisión con marcas de tiempo para auditoría.

P3: ¿Puedo ejecutar OpenClaw en Feishu y Telegram con un único agente compartido?

R: No recomendado. Usa instancias de agente distintas por canal (Feishu vs. Telegram) con memoria y recuperación delimitadas. Un único agente compartido aumenta el riesgo de fuga de contexto y complica la gobernanza; los agentes por canal mantienen los límites claros y simplifican la atribución de auditoría.