Guide ultime : gouvernance OpenClaw en entreprise

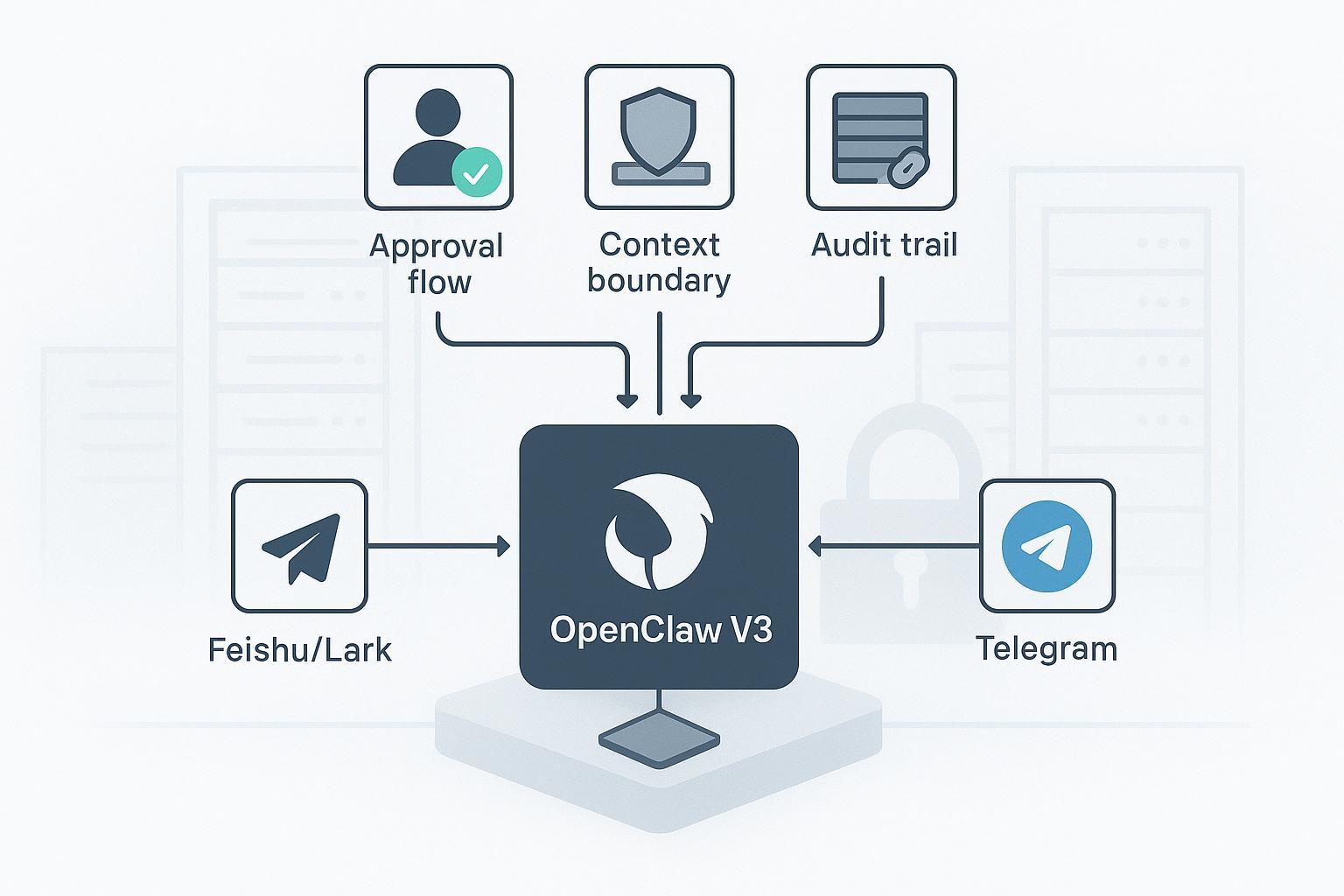

Si vous déployez OpenClaw V3 sur Feishu/Lark ou Telegram, la difficulté n'est pas de faire répondre le bot—c'est de prouver à vos équipes sécurité et conformité que l'agent opère dans des périmètres de contexte sécurisés, que les actions à haut risque nécessitent une approbation humaine explicite, et que chaque lecture/écriture sensible est auditable. Ce guide est votre playbook de gouvernance : modèles concrets, hypothèses minimales et étapes vérifiables pour déployer des agents de messagerie qui résistent à l'examen en entreprise.

Points clés

- Traitez la gouvernance OpenClaw en entreprise comme une priorité : délimitez le contexte de chaque agent, minimisez les permissions des outils et exigez des approbations pour les actions risquées.

- Sur Feishu/Lark, activez le traitement des événements en connexion longue et filtrez par @mentions ; sur Telegram, gardez le mode confidentialité activé et limitez les commandes par chat/admin.

- Concevez un flux d'approbation avec état pour les actions send/post/modify/exfiltrate et enregistrez à la fois la demande et la décision dans un journal d'audit.

- Standardisez votre schéma d'audit et envoyez-le au SIEM via Elastic Agent/Filebeat ou Splunk HEC ; testez régulièrement que les preuves sont reconstructibles.

- Vérifiez les garde-fous avec des tests de parité en DM et en groupes avant le déploiement ; surveillez les pics de demandes de jumelage, les approbations refusées et les erreurs de limite de débit.

Pourquoi une approche gouvernance d'abord pour les agents de messagerie

Les agents de messagerie se trouvent là où les employés passent leur journée—chats de groupe, DM et fichiers partagés. Sans garde-fous, une seule invite peut extraire un contexte sensible vers le mauvais canal, ou déclencher des outils qui agissent au-delà de la politique. Une approche gouvernance d'abord aligne OpenClaw avec les contrôles sectoriels : privilège minimum, approbations explicites et audit durable.

Selon le NIST SP 800‑53 Rev. 5, AC‑6 exige le privilège minimum et les contrôles AU‑* exigent des organisations qu'elles génèrent, protègent et examinent les enregistrements d'audit pertinents pour la sécurité. Ceux-ci correspondent directement au périmétrage des agents, aux approbations d'actions et à l'export des logs pour la réponse aux incidents. Voir le catalogue officiel dans le SP 800‑53 Rev. 5 du NIST pour AC‑6 et les contrôles AU publiés par le NIST (2020, à jour en 2026), dans le document intitulé Special Publication 800‑53 Revision 5. Vous pouvez consulter les orientations officielles dans le PDF NIST SP 800‑53 Rev. 5 pour fonder votre conception de politique : https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-53r5.pdf

Le risque et le contrôle deviennent rapidement prioritaires :

| Risque dans les agents de messagerie | Contrôle de gouvernance à implémenter |

|---|---|

| Fuite de contexte entre canaux | Agents par canal avec mémoire délimitée ; exiger @mention/commande pour déclencher ; refuser par défaut les récupérations inter-canaux |

| Actions destructives ou d'exfiltration | Approbations human-in-the-loop pour send/post/modify/download ; jetons à courte durée pour les outils d'action |

| Risque de chaîne d'approvisionnement dans les skills | Paquets signés/vérifiés ; listes blanches de registre ; shells sandbox ; outils refus par défaut |

| Responsabilité faible | Journaux d'audit en append-only avec paires demande/décision ; export SIEM ; routines d'examen périodiques |

Modèles d'architecture qui évoluent en entreprise

Pensez en couches. Voici un modèle de référence pragmatique pour la gouvernance OpenClaw en entreprise qui équilibre le contrôle local et les opérations observables :

- Noyau local-first : Exécutez le noyau OpenClaw dans un contexte conteneurisé, non-root, sur votre propre infrastructure. Gardez l'interface web derrière VPN/SSO. Limitez les montages du système de fichiers à une racine en lecture seule et des volumes d'écriture explicites.

- Agents par canal et mémoire délimitée : Utilisez des instances d'agents distinctes pour Feishu/Lark vs Telegram. Gardez la mémoire et les périmètres de récupération liés au canal et à l'équipe ; évitez une mémoire partagée unique sur tous les canaux.

- Outils refus par défaut : Commencez avec une liste blanche stricte (p. ex. read_file, récupération structurée, fetch web sécurisé). Placez les verbes risqués (execute_command, send_email, external_post) derrière des approbations.

- Courtier d'approbation : Implémentez une machine à états d'approbation (demandé → trié → approuvé/refusé) qui stocke l'identité de l'approbateur, l'horodatage de la décision et la justification. Présentez les invites d'approbation là où les approbateurs travaillent déjà (cartes Feishu ou flux inline Telegram), mais gardez la trace des décisions dans votre journal d'audit.

- Observabilité : Émettez des logs JSON pour les événements pertinents à la sécurité et transférez-les vers un SIEM central. Suivez les taux de demandes de jumelage, d'approbations, de refus, d'exécutions d'outils et de publications sortantes.

Durcissement Feishu/Lark en pratique

La plateforme développeur de Feishu fournit les primitives côté canal nécessaires—applications internes entreprise, permissions délimitées, connexions longues et événements de message. Suivez la vue d'ensemble officielle de l'abonnement aux événements Feishu pour créer une app, attribuer uniquement les scopes chat/message minimaux nécessaires, activer l'abonnement aux événements en connexion longue et vous abonner à im.message.receive_v1. Consultez la vue d'ensemble du guide d'abonnement aux événements Feishu : https://open.feishu.cn/document/server-docs/event-subscription-guide/overview et la référence des événements de message incluant les codes d'erreur courants : https://open.feishu.cn/document/ukTMukTMukTM/ugjM14COyUjL4ITN

Modèles de gouvernance à appliquer avec OpenClaw côté Feishu :

- Exiger @mention dans les groupes : Dans votre gestionnaire de messages, traitez uniquement les événements où le bot est mentionné ; ignorez le bavardage ambiant. Cela reflète le comportement « require‑mention » et réduit considérablement le risque d'injection de prompt dans les canaux actifs.

- Jumelage avant les DM : Lors de la première DM, générez un code de jumelage et exigez l'approbation d'un administrateur avant la conversation. Enregistrez pairing.requested et pairing.approved avec les identifiants utilisateur et tenant.

- Liste blanche de groupes approuvés : Maintenez une liste des ID de groupes autorisés ; rejetez les événements des autres chats. Examinez la liste mensuellement.

- Limites de débit et backoff : Respectez les limites de la plateforme Feishu. Alertez sur les limitations ou erreurs de livraison répétées et faites un backoff avec jitter.

- Scopes privilège minimum : Commencez avec uniquement IM read/send et membership read ; ajoutez-en davantage uniquement lorsqu'un cas d'usage concret l'exige. Documentez chaque scope avec la raison de son existence.

Référez-vous à la page « préparations avant développement » de Feishu pour la configuration du SDK et les étapes de création d'app si vous avez besoin d'une checklist canonique publiée par Feishu : https://open.feishu.cn/document/server-side-sdk/nodejs-sdk/preparation-before-development

Durcissement Telegram en pratique

Telegram fournit des commutateurs pertinents pour la gouvernance dans son API Bot :

- Activer le mode confidentialité : Avec la confidentialité activée, votre bot ne reçoit que les commandes et mentions dans les groupes—idéal pour le privilège minimum. Configurez avec @BotFather en utilisant /setprivacy. Voir la documentation du mode confidentialité et des fonctionnalités Telegram : https://core.telegram.org/bots/features#privacy-mode

- Minimiser les droits admin : Promouvez le bot uniquement avec les droits dont il a vraiment besoin (p. ex. pas de can_delete_messages sauf si requis). Les droits d'administrateur sont définis dans l'API Bot Telegram sous ChatAdministratorRights : https://core.telegram.org/bots/api

- Délimiter les commandes : Utilisez setMyCommands avec BotCommandScope* pour exposer uniquement les commandes pertinentes par chat ou admin. Cette surface API est documentée sous setMyCommands et les périmètres de commandes dans l'API Bot Telegram : https://core.telegram.org/bots/api

- Respecter les limites de débit : Faites un backoff sur les 429 et surveillez les pics (guide approximatif : ~1 msg/sec par chat, ~30/sec au total—toujours se référer à la doc Telegram actuelle). Les limites et les orientations de requête se trouvent dans la même référence de l'API Bot : https://core.telegram.org/bots/api

Combinez ces éléments avec le périmétrage par canal d'OpenClaw et vous obtiendrez des bases solides pour la gouvernance OpenClaw en entreprise sur Telegram.

Flux d'approbation pour les actions risquées

Toutes les actions n'ont pas besoin d'approbation. Mais pour les messages qui envoient à l'extérieur, modifient des ressources partagées ou exfiltrent des fichiers, exigez une validation humaine.

Définissez un petit ensemble explicite de verbes risqués et placez-les derrière un processus d'approbation avec état. Traitez le flux et les preuves avec la même rigueur.

Exemple de politique de flux d'approbation (modèle ; adaptez les noms de clés à votre implémentation) :

approvals:

verbs:

- send_message_external

- post_to_group

- modify_shared_doc

- export_file

routing:

by_channel:

feishu: security-approvers

telegram: platform-approvers

sla:

pending_timeout: 30m

auto_deny_after: 8h

record:

include:

- requester_id

- approver_id

- reason

- decision

- decided_at

Notes d'implémentation

- Présentez l'invite d'approbation dans le canal (carte interactive Feishu ; clavier inline Telegram) mais finalisez dans un courtier backend qui écrit un enregistrement durable.

- Chaque demande émet tool.exec.requested avec un approval.request_id généré ; chaque décision émet tool.exec.approved ou tool.exec.denied avec le même ID.

- Si le SLA d'approbation expire, refusez automatiquement et notifiez le demandeur avec une justification.

Événements d'audit minimaux (modèle JSON) :

{

"@timestamp": "2026-03-09T10:12:34.567Z",

"event.dataset": "openclaw.audit",

"event.action": "tool.exec.requested",

"channel.type": "feishu",

"chat.id": "oc_abcdef",

"user.id": "u_feishu_123",

"agent.id": "agent_feishu_ops",

"tool.name": "post_to_group",

"approval.request_id": "apr_9f3a",

"outcome": "pending"

}

Journalisation d'audit et export SIEM

Votre récit de gouvernance OpenClaw en entreprise n'est aussi solide que vos preuves. Standardisez les champs et envoyez les logs vers un système que votre équipe sécurité utilise déjà.

Schéma minimal suggéré (type ECS ; adaptez à votre stack) :

- event.dataset = "openclaw.audit"

- event.action = message.received | message.sent | tool.exec.requested | tool.exec.approved | retrieval.requested | retrieval.permitted | retrieval.denied

- user.id, channel.type, chat.id, message.id

- agent.id, skill.id, tool.name

- approval.request_id, approval.actor_id, approval.state

- context.collection, context.version_id

- outcome, error.code, error.message

Route Elastic (deux options courantes)

- Intégration « Custom Logs » d'Elastic Agent pour le JSON ; mappez vers ECS lorsque possible. La documentation des schémas de champs et d'objets SIEM d'Elastic décrit les champs compatibles ECS et les intégrations d'Elastic (2025–2026) : https://www.elastic.co/docs/reference/security/fields-and-object-schemas/siem-field-reference

- Filebeat si l'Agent n'est pas envisageable. Suivez le guide de démarrage rapide d'installation et de configuration de Filebeat d'Elastic : https://www.elastic.co/guide/en/beats/filebeat/8.19/filebeat-installation-configuration.html

Route Splunk (HEC)

- Activez le HEC HTTPS et envoyez les événements JSON vers /services/collector ou /services/collector/event avec Authorization: Splunk et un sourcetype comme _json. Les exemples et orientations de formatage du HTTP Event Collector de Splunk fournissent les détails canoniques : https://help.splunk.com/splunk-enterprise/get-started/get-data-in/9.1/get-data-with-http-event-collector/http-event-collector-examples et https://help.splunk.com/en/data-management/get-data-in/get-data-into-splunk-enterprise/9.4/get-data-with-http-event-collector/format-events-for-http-event-collector

Conseil de vérification : Créez une recherche sauvegardée pour « approval.request_id AND event.action:tool.exec.* » et examinez hebdomadairement les valeurs aberrantes.

Workflow pratique : périmètre de contexte auditable avec puppyone

Lorsque vous avez besoin d'une source de contexte gouvernée avec traces d'audit bout en bout pour l'accès au contexte, vous pouvez connecter OpenClaw à une base de contexte qui préserve les permissions et la lignée entre les agents.

Exemple (modèle neutre, reproductible)

- Définissez une collection délimitée par politique (p. ex. projects/sales‑notes) dans une base de contexte gouvernée. Exposez-la à OpenClaw via endpoint MCP et liez-la uniquement à votre agent Feishu.

- Pour toute demande de récupération inter-collection, exigez une approbation et émettez retrieval.requested avec context.collection et context.version_id. Seulement après approbation, enregistrez retrieval.permitted et retournez les données.

- Gardez les logs en append-only et exportez vers le SIEM avec le schéma ci-dessus pour que les intervenants en incident puissent reconstruire qui a accédé à quoi et quand.

Si vous évaluez une base de contexte conçue pour les agents, puppyone prend en charge ce workflow et documente les modèles d'indexation hybride et de permissions. Voir la vue d'ensemble sur la page d'accueil puppyone pour les options de distribution (MCP/API/Claude Skills) : https://www.puppyone.ai et, pour le contexte sur l'indexation hybride et le Know‑How structuré, le Guide ultime de la base de contexte pour agents : indexation hybride sur le blog puppyone : https://www.puppyone.ai/en/blog/ultimate-guide-to-agent-context-base-hybrid-indexing

Note : Gardez ce modèle neutre vis-à-vis des fournisseurs dans vos notes d'implémentation ; l'essentiel est d'avoir une source gouvernée unique avec des périmètres de récupération déterministes et un accès auditable, quel que soit le produit spécifique.

Runbook de gouvernance OpenClaw en entreprise

Jour‑0 (avant le premier utilisateur)

- Verrouillez le noyau : conteneur non-root, FS racine en lecture seule, volumes en écriture explicites, interface web derrière VPN/SSO.

- Secrets : chargez via env/SecretRef, ne commitez jamais de clés en clair ; faites tourner les clés de test après les tests de fumée.

- Canaux : app Feishu créée avec scopes minimaux et connexion longue configurée ; bot Telegram avec mode confidentialité activé et sans droits admin excessifs.

- Logs : logger JSON activé ; forwarders vers Elastic Agent/Filebeat ou Splunk HEC testés.

Jour‑1 (utilisateurs pilotes)

- Activez le jumelage pour les DM ; approuvez uniquement les utilisateurs pilotes. Maintenez une liste blanche de groupes approuvés.

- Activez le flux d'approbation pour les verbes risqués ; vérifiez que les événements demande/décision arrivent dans le SIEM avec un approval.request_id correspondant.

- Ajoutez des alertes pour les pics de demandes de jumelage, les approbations refusées et les erreurs de limite de débit.

Jour‑30 (état stable)

- Revue d'accès : exportez les 30 derniers jours d'approbations de jumelage et la liste blanche de groupes ; supprimez les utilisateurs/chats obsolètes.

- Rotation : faites tourner les jetons Feishu/Telegram et toute clé MCP/API ; validez le déploiement avec des tests canary.

- Patch : mettez à jour les images de base des conteneurs et les dépendances ; réexécutez les tests de fumée et une matrice de tests de parité sur les canaux.

Dépannage et vérification

- Le bot répond en TUI mais pas dans Feishu/Telegram : confirmez les identifiants du canal, le statut de connexion longue (Feishu) ou le scope confidentialité/commande (Telegram). Examinez les codes d'erreur récents dans les logs de la plateforme et votre SIEM.

- @mentions de groupe ignorées : assurez-vous que votre gestionnaire vérifie les indicateurs de mention (Feishu) ou s'appuie sur le mode confidentialité + /commands (Telegram). Reproduisez avec une commande minimale qui n'appelle pas d'outils.

- Approbations bloquées en attente : vérifiez la santé du webhook/file du courtier ; appliquez pending_timeout et notifiez les demandeurs lors du refus auto. Confirmez que les événements tool.exec.approved/denied utilisent exactement le même approval.request_id.

- Lacunes d'audit : dupliquez temporairement les logs vers un fichier local et le SIEM ; comparez les comptages par event.action quotidiennement jusqu'à preuve de parité.

Prochaines étapes

- Durcissez un canal à la fois. Commencez par Feishu/Lark : mettez en place une app interne, connectez les événements en connexion longue et prouvez vos modèles @mention et jumelage dans un espace privé en utilisant la documentation d'abonnement aux événements Feishu comme référence officielle : https://open.feishu.cn/document/server-docs/event-subscription-guide/overview

- Activez votre courtier d'approbation et envoyez les journaux d'audit au SIEM. Validez que chaque demande a un événement de décision correspondant et que les deux portent le même approval.request_id.

- Si vous avez besoin d'une source de contexte gouvernée et auditable que vous pouvez exposer à plusieurs points d'entrée d'agents sans dupliquer les permissions, vous pouvez évaluer puppyone pour ce rôle ; sa vue d'ensemble et ses documents de contexte sont liés ci-dessus, et l'approche reste compatible avec les modèles de ce guide.

FAQ

Q1 : Quel est l'ensemble minimal de contrôles pour OpenClaw sur Feishu ou Telegram ?

R : Au minimum : périmétrage des agents par canal, déclencheurs @mention/commande uniquement, outils refus par défaut et un courtier d'approbation pour les actions risquées (send/post/modify/exfiltrate). Ajoutez des journaux d'audit en append-only et un export SIEM pour la responsabilité.

Q2 : Comment gérer les approbations lorsque les approbateurs sont dans des fuseaux horaires différents ?

R : Utilisez des fenêtres d'approbation à courte durée (p. ex. 24–48 heures) avec une expiration claire ; refusez automatiquement à l'expiration et notifiez le demandeur. Présentez les invites d'approbation dans les cartes Feishu ou les flux inline Telegram pour que les approbateurs puissent agir depuis leur espace de travail habituel. Enregistrez la demande et la décision avec des horodatages pour l'audit.

Q3 : Puis-je exécuter OpenClaw sur Feishu et Telegram avec un seul agent partagé ?

R : Non recommandé. Utilisez des instances d'agents distinctes par canal (Feishu vs Telegram) avec mémoire et récupération délimitées. Un agent partagé unique augmente le risque de fuite de contexte et complique la gouvernance ; les agents par canal gardent les périmètres clairs et simplifient l'attribution d'audit.