Guia Definitivo: Governança Empresarial OpenClaw

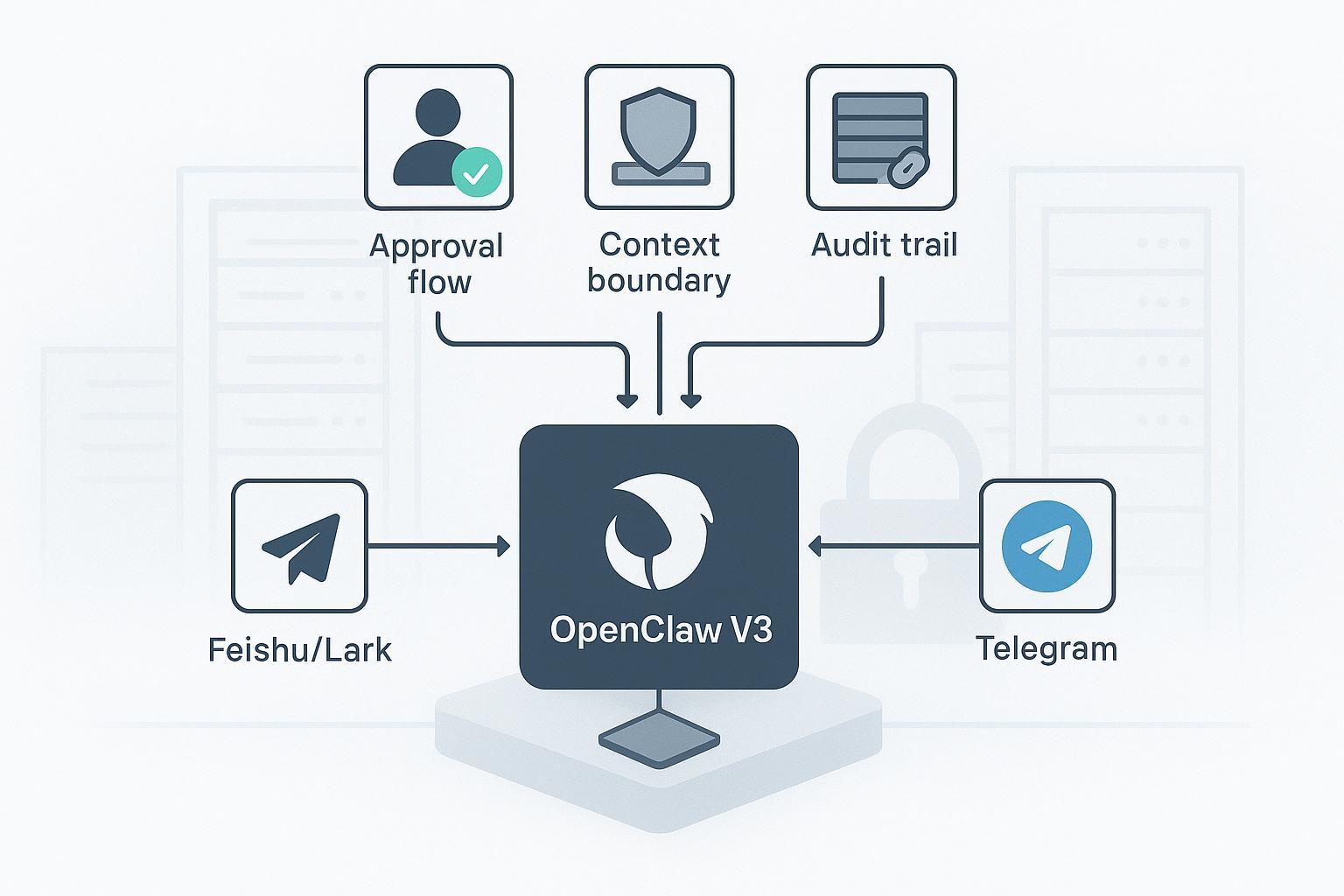

Se você está trazendo o OpenClaw V3 para Feishu/Lark ou Telegram, a parte mais difícil não é fazer o bot responder—é provar às suas equipes de segurança e conformidade que o agente opera dentro de limites de contexto seguros, que ações de alto risco exigem aprovação humana explícita e que toda leitura/escrita sensível é auditável. Este guia é seu manual de governança: padrões concretos, premissas mínimas e etapas verificáveis para implantar agentes de mensagens que resistem ao escrutínio empresarial.

Principais conclusões

- Trate a governança empresarial OpenClaw como uma preocupação de primeira classe: escopo o contexto de cada agente, minimize as permissões de ferramentas e exija aprovações para ações arriscadas.

- No Feishu/Lark, habilite o tratamento de eventos de conexão longa e filtre por @menções; no Telegram, mantenha o Modo de Privacidade ativado e escopo os comandos por chat/admin.

- Projete um fluxo de aprovação com estado para ações de envio/publicação/modificação/exfiltração e registre tanto a solicitação quanto a decisão em um log de auditoria.

- Padronize seu esquema de auditoria e envie-o ao SIEM via Elastic Agent/Filebeat ou Splunk HEC; teste rotineiramente se as evidências são reconstruíveis.

- Verifique as guardas com testes de paridade em DMs e grupos antes do rollout; monitore picos em solicitações de pareamento, aprovações falhas e erros de limite de taxa.

Por que governança primeiro para agentes de mensagens

Agentes de mensagens ficam onde os funcionários passam o dia todo—chats em grupo, DMs e arquivos compartilhados. Sem guardas, um único prompt pode puxar contexto sensível para o canal errado ou acionar ferramentas que agem além da política. Uma postura de governança primeiro alinha o OpenClaw com controles da indústria: menor privilégio, aprovações explícitas e auditoria durável.

De acordo com o NIST SP 800‑53 Rev. 5, o AC‑6 exige menor privilégio e os controles AU‑* exigem que as organizações gerem, protejam e revisem registros de auditoria relevantes para segurança. Estes mapeiam diretamente para escopo de agente, aprovações de ação e exportação de logs para resposta a incidentes. Consulte o catálogo oficial no NIST SP 800‑53 Rev. 5 para controles AC‑6 e AU publicados pelo NIST (2020, atual em 2026), no documento intitulado Special Publication 800‑53 Revision 5. Você pode consultar a orientação autoritativa no PDF do NIST SP 800‑53 Rev. 5 para fundamentar seu design de política: https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-53r5.pdf

Risco e controle rapidamente entram em foco:

| Risco em agentes de mensagens | Controle de governança que você pode implementar |

|---|---|

| Vazamento de contexto entre canais | Agentes por canal com memória escopada; exija @menção/comando para acionar; negue recuperações entre canais por padrão |

| Ações destrutivas ou de exfiltração | Aprovações human-in-the-loop para envio/publicação/modificação/download; tokens de curta duração para ferramentas de atuação |

| Risco de cadeia de suprimentos em skills | Pacotes assinados/verificados; listas de permissão de registro; shells em sandbox; ferramentas de negação por padrão |

| Responsabilização fraca | Logs de auditoria append-only com pares solicitação/decisão; exportação SIEM; rotinas de revisão periódica |

Padrões de arquitetura que escalam em empresas

Pense em camadas. Aqui está um padrão de referência pragmático para governança empresarial OpenClaw que equilibra controle local com operações observáveis:

- Kernel local-first: Execute o kernel OpenClaw em um contexto containerizado e não-root em sua própria infraestrutura. Mantenha a interface web atrás de VPN/SSO. Limite as montagens do sistema de arquivos a uma raiz somente leitura e volumes de escrita explícitos.

- Agentes por canal e memória escopada: Use instâncias de agente distintas para Feishu/Lark vs. Telegram. Mantenha escopos de memória e recuperação vinculados ao canal e à equipe; evite uma única memória compartilhada em todos os canais.

- Ferramentas de negação por padrão: Comece com uma lista de permissão restrita (ex.: read_file, recuperação estruturada, fetch web seguro). Coloque verbos arriscados (execute_command, send_email, external_post) atrás de aprovações.

- Corretor de aprovação: Implemente uma máquina de estados de aprovação (solicitado → triado → aprovado/negado) que armazena identidade do aprovador, timestamp da decisão e justificativa. Exponha prompts de aprovação onde os aprovadores já trabalham (cards Feishu ou fluxos inline Telegram), mas mantenha o rastro da decisão em seu log de auditoria.

- Observabilidade: Emita logs JSON para eventos relevantes à segurança e encaminhe para um SIEM central. Acompanhe taxas de solicitações de pareamento, aprovações, negações, execuções de ferramentas e publicações externas.

Endurecimento Feishu/Lark na prática

A plataforma de desenvolvedores do Feishu fornece as primitivas do lado do canal que você precisa—aplicativos internos empresariais, permissões escopadas, conexões longas e eventos de mensagem. Siga a visão geral oficial de assinatura de eventos do Feishu para criar um app, atribuir apenas os escopos mínimos de chat/mensagem que você precisa, habilitar assinatura de eventos de conexão longa e assinar im.message.receive_v1. Consulte a visão geral do Guia de Assinatura de Eventos do Feishu: https://open.feishu.cn/document/server-docs/event-subscription-guide/overview e a referência de eventos de mensagem incluindo códigos de erro comuns: https://open.feishu.cn/document/ukTMukTMukTM/ugjM14COyUjL4ITN

Padrões de governança para aplicar com OpenClaw no lado Feishu:

- Exija @menção em grupos: No seu handler de mensagens, processe apenas eventos onde o bot é mencionado; ignore conversas ambientes. Isso espelha o comportamento "exigir-menção" e reduz drasticamente o risco de injeção de prompt em canais movimentados.

- Pareamento antes de DMs: No primeiro DM, gere um código de pareamento e exija aprovação do administrador antes de conversar. Registre pairing.requested e pairing.approved com identificadores de usuário e tenant.

- Lista de permissão de grupos aprovados: Mantenha uma lista de IDs de grupo permitidos; rejeite eventos de outros chats. Revise a lista mensalmente.

- Limites de taxa e backoff: Respeite os limites da plataforma Feishu. Alerte sobre throttling ou erros de entrega repetidos e faça backoff com jitter.

- Escopos de menor privilégio: Comece apenas com leitura/envio de IM e leitura de associação; adicione mais apenas quando um caso de uso concreto exigir. Documente cada escopo com o motivo de sua existência.

Consulte a página "preparações antes do desenvolvimento" do Feishu para configuração do SDK e etapas de criação de app se você precisar de uma lista de verificação canônica publicada pelo Feishu: https://open.feishu.cn/document/server-side-sdk/nodejs-sdk/preparation-before-development

Endurecimento Telegram na prática

O Telegram fornece interruptores relevantes para governança em sua Bot API:

- Habilite o Modo de Privacidade: Com privacidade ativada, seu bot recebe apenas comandos e menções em grupos—ideal para menor privilégio. Configure com @BotFather usando /setprivacy. Consulte a documentação do Modo de Privacidade e recursos do Telegram: https://core.telegram.org/bots/features#privacy-mode

- Minimize direitos de admin: Promova o bot apenas com os direitos que realmente precisa (ex.: sem can_delete_messages a menos que necessário). Os direitos de administrador são definidos na Telegram Bot API em ChatAdministratorRights: https://core.telegram.org/bots/api

- Escopo de comandos: Use setMyCommands com BotCommandScope* para expor apenas comandos relevantes por chat ou admins. Essa superfície de API está documentada em setMyCommands e escopos de comando na Telegram Bot API: https://core.telegram.org/bots/api

- Respeite limites de taxa: Faça backoff em 429s e observe rajadas (guia aproximado: ~1 msg/seg por chat, ~30/seg no total—sempre consulte a documentação atual do Telegram). Os limites e orientação de requisição estão na mesma referência da Bot API: https://core.telegram.org/bots/api

Combine isso com o escopo por canal do OpenClaw e você terá bases sólidas para governança empresarial OpenClaw no Telegram.

Fluxos de aprovação para ações arriscadas

Nem toda ação precisa de aprovação. Mas para mensagens que enviam externamente, modificam recursos compartilhados ou exfiltram arquivos, exija assinatura humana.

Defina um conjunto pequeno e explícito de verbos arriscados e coloque-os atrás de um processo de aprovação com estado. Trate o fluxo e as evidências com igual seriedade.

Exemplo de política de fluxo de aprovação (padrão; adapte nomes de chave à sua implementação):

approvals:

verbs:

- send_message_external

- post_to_group

- modify_shared_doc

- export_file

routing:

by_channel:

feishu: security-approvers

telegram: platform-approvers

sla:

pending_timeout: 30m

auto_deny_after: 8h

record:

include:

- requester_id

- approver_id

- reason

- decision

- decided_at

Notas de implementação

- Exponha o prompt de aprovação no canal (card interativo Feishu; teclado inline Telegram) mas finalize em um corretor backend que escreve um registro durável.

- Toda solicitação emite tool.exec.requested com um approval.request_id gerado; toda decisão emite tool.exec.approved ou tool.exec.denied com o mesmo ID.

- Se o SLA de aprovação expirar, negue automaticamente e notifique o solicitante com uma justificativa.

Eventos de auditoria mínimos (padrão JSON):

{

"@timestamp": "2026-03-09T10:12:34.567Z",

"event.dataset": "openclaw.audit",

"event.action": "tool.exec.requested",

"channel.type": "feishu",

"chat.id": "oc_abcdef",

"user.id": "u_feishu_123",

"agent.id": "agent_feishu_ops",

"tool.name": "post_to_group",

"approval.request_id": "apr_9f3a",

"outcome": "pending"

}

Registro de auditoria e exportação SIEM

Sua história de governança empresarial OpenClaw é tão forte quanto suas evidências. Padronize os campos e envie os logs para um sistema em que sua equipe de segurança já confia.

Esquema mínimo sugerido (estilo ECS; adapte à sua stack):

- event.dataset = "openclaw.audit"

- event.action = message.received | message.sent | tool.exec.requested | tool.exec.approved | retrieval.requested | retrieval.permitted | retrieval.denied

- user.id, channel.type, chat.id, message.id

- agent.id, skill.id, tool.name

- approval.request_id, approval.actor_id, approval.state

- context.collection, context.version_id

- outcome, error.code, error.message

Rota Elastic (duas opções comuns)

- Integração "Custom Logs" do Elastic Agent para JSON; mapeie para ECS quando possível. A documentação de schemas de campo e objeto SIEM da Elastic descreve campos compatíveis com ECS e integrações da Elastic (2025–2026): https://www.elastic.co/docs/reference/security/fields-and-object-schemas/siem-field-reference

- Filebeat se o Agent não for viável. Siga o guia rápido de instalação e configuração do Filebeat da Elastic: https://www.elastic.co/guide/en/beats/filebeat/8.19/filebeat-installation-configuration.html

Rota Splunk (HEC)

- Habilite HEC HTTPS e envie eventos JSON para /services/collector ou /services/collector/event com Authorization: Splunk e um sourcetype como _json. Os exemplos e orientação de formatação do HTTP Event Collector do Splunk fornecem os detalhes canônicos: https://help.splunk.com/splunk-enterprise/get-started/get-data-in/9.1/get-data-with-http-event-collector/http-event-collector-examples e https://help.splunk.com/en/data-management/get-data-in/get-data-into-splunk-enterprise/9.4/get-data-with-http-event-collector/format-events-for-http-event-collector

Dica de verificação: Crie uma busca salva para "approval.request_id AND event.action:tool.exec.*" e revise semanalmente para outliers.

Fluxo de trabalho prático: limite de contexto auditável usando puppyone

Quando você precisa de uma fonte de contexto governada com trilhas de auditoria ponta a ponta para acesso ao contexto, você pode conectar o OpenClaw a uma base de contexto que preserva permissões e linhagem entre agentes.

Exemplo (padrão neutro, reproduzível)

- Defina uma coleção limitada por política (ex.: projects/sales‑notes) em uma base de contexto governada. Exponha-a ao OpenClaw via endpoint MCP e vincule-a apenas ao seu agente Feishu.

- Para qualquer solicitação de recuperação entre coleções, exija uma aprovação e emita retrieval.requested com context.collection e context.version_id. Apenas após aprovação deve retrieval.permitted ser registrado e os dados retornados.

- Mantenha os logs append-only e exporte para SIEM com o esquema acima para que os respondedores de incidentes possam reconstruir quem acessou o quê e quando.

Se você está avaliando uma base de contexto construída especificamente para agentes, o puppyone suporta este fluxo de trabalho e documenta padrões de indexação híbrida e permissões. Consulte a visão geral na página inicial do puppyone para opções de distribuição (MCP/API/Claude Skills): https://www.puppyone.ai e, para contexto sobre indexação híbrida e Know‑How estruturado, o Guia Definitivo para Base de Contexto de Agentes: Indexação Híbrida no blog do puppyone: https://www.puppyone.ai/en/blog/ultimate-guide-to-agent-context-base-hybrid-indexing

Nota: Mantenha este padrão neutro em relação ao fornecedor em suas notas de implementação; o importante é ter uma única fonte governada com limites de recuperação determinísticos e acesso auditável, independentemente do produto específico.

Runbook de governança empresarial OpenClaw

Dia‑0 (antes do primeiro usuário)

- Bloqueie o kernel: contêiner não-root, FS raiz somente leitura, volumes de escrita explícitos, interface web atrás de VPN/SSO.

- Segredos: carregue via env/SecretRef, nunca commite chaves em texto puro; rotacione chaves de teste após testes de fumaça.

- Canais: app Feishu criado com escopos mínimos e conexão longa configurada; bot Telegram com Modo de Privacidade habilitado e sem direitos de admin excessivos.

- Logs: logger JSON habilitado; encaminhadores para Elastic Agent/Filebeat ou Splunk HEC testados.

Dia‑1 (usuários piloto)

- Habilite pareamento para DMs; aprove apenas usuários piloto. Mantenha uma lista de permissão de grupos aprovados.

- Ative o fluxo de aprovação para verbos arriscados; verifique se eventos de solicitação/decisão chegam ao SIEM com approval.request_id correspondente.

- Adicione alertas para picos em solicitações de pareamento, aprovações falhas e erros de limite de taxa.

Dia‑30 (estado estável)

- Revisão de acesso: exporte os últimos 30 dias de aprovações de pareamento e lista de permissão de grupos; remova usuários/chats obsoletos.

- Rotação: rotacione tokens Feishu/Telegram e quaisquer chaves MCP/API; valide o rollout com testes canary.

- Patch: atualize imagens base de contêiner e dependências; execute novamente testes de fumaça e uma matriz de testes de paridade entre canais.

Solução de problemas e verificação

- Bot responde no TUI mas não no Feishu/Telegram: confirme credenciais do canal, status de conexão longa (Feishu) ou escopo de privacidade/comando (Telegram). Revise códigos de erro recentes nos logs da plataforma e seu SIEM.

- @menções em grupo ignoradas: certifique-se de que seu handler verifica flags de menção (Feishu) ou depende do modo de privacidade + /comandos (Telegram). Reproduza com um comando mínimo que não chame ferramentas.

- Aprovações travadas em pendente: verifique a saúde do webhook/fila do corretor; aplique pending_timeout e notifique solicitantes em auto-negação. Confirme que eventos tool.exec.approved/denied usam o approval.request_id exato.

- Lacunas de auditoria: temporariamente envie logs em tee para um arquivo local e SIEM; compare contagens por event.action diariamente até que a paridade seja comprovada.

O que fazer em seguida

- Endureça um canal por vez. Comece com Feishu/Lark: configure um app interno, conecte eventos de conexão longa e prove seus padrões de @menção e pareamento em um espaço privado usando a documentação de assinatura de eventos do Feishu como sua referência autoritativa: https://open.feishu.cn/document/server-docs/event-subscription-guide/overview

- Ative seu corretor de aprovação e envie logs de auditoria para o SIEM. Valide que toda solicitação tem um evento de decisão correspondente e que ambos carregam o mesmo approval.request_id.

- Se você precisa de uma fonte de contexto governada e auditável que possa expor a múltiplos pontos de entrada de agentes sem duplicar permissões, você pode avaliar o puppyone para esse papel; sua visão geral e materiais de contexto estão vinculados acima, e a abordagem permanece compatível com os padrões deste guia.

FAQs

Q1: Qual é o conjunto mínimo de controles para OpenClaw no Feishu ou Telegram?

R: No mínimo: escopo de agente por canal, acionadores apenas por @menção/comando, ferramentas de negação por padrão e um corretor de aprovação para ações arriscadas (envio/publicação/modificação/exfiltração). Adicione logs de auditoria append-only e exportação SIEM para responsabilização.

Q2: Como lidar com aprovações quando os aprovadores estão em fusos horários diferentes?

R: Use janelas de aprovação de curta duração (ex.: 24–48 horas) com expiração clara; auto-negação no timeout e notifique o solicitante. Exponha prompts de aprovação em cards Feishu ou fluxos inline Telegram para que os aprovadores possam agir em seu workspace usual. Registre tanto a solicitação quanto a decisão com timestamps para auditoria.

Q3: Posso executar o OpenClaw no Feishu e Telegram com um único agente compartilhado?

R: Não recomendado. Use instâncias de agente distintas por canal (Feishu vs. Telegram) com memória e recuperação escopadas. Um único agente compartilhado aumenta o risco de vazamento de contexto e complica a governança; agentes por canal mantêm limites claros e simplificam a atribuição de auditoria.