Compliance Management FOR AI Agents

AI 智能体的合规管理:治理与审计

AI 智能体合规管理的技术指南:审计跟踪、信息治理、沙盒隔离,以及为什么 MUT 等协议层至关重要。

Ollie @puppyone2026年3月31日

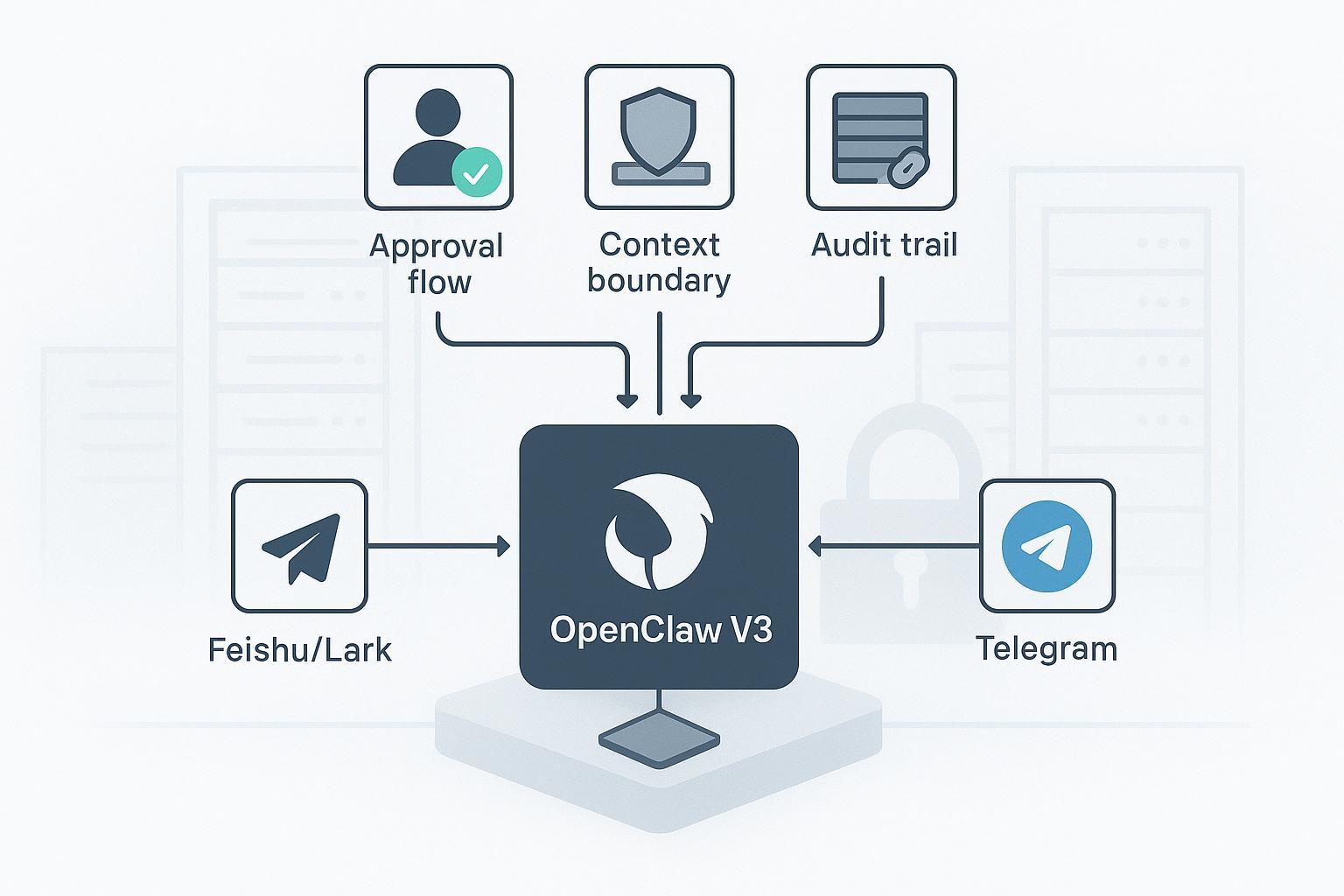

如果你正在将 OpenClaw V3 接入飞书/Lark 或 Telegram,最难的不是让机器人回复——而是向安全与合规团队证明:代理在安全的上下文边界内运行、高风险操作需要明确的人工审批、且每次敏感读写都可审计。本指南是你的治理手册:具体模式、最少假设,以及可验证的步骤,助你部署经得起企业审查的消息代理。

消息代理位于员工日常工作的场景——群聊、私聊和共享文件。若无防护,一条提示就可能把敏感上下文带入错误频道,或触发超出策略的工具。治理优先的立场使 OpenClaw 与行业控制保持一致:最小权限、显式审批和持久审计。

根据 NIST SP 800‑53 Rev. 5,AC‑6 要求最小权限,AU‑* 控制要求组织生成、保护并审查与安全相关的审计记录。这些直接对应代理范围、操作审批和用于事件响应的日志导出。详见 NIST SP 800‑53 Rev. 5 官方目录中 AC‑6 与 AU 控制(NIST 2020 年发布,截至 2026 年仍有效),文档标题为 Special Publication 800‑53 Revision 5。你可参考 NIST SP 800‑53 Rev. 5 PDF 中的权威指南来制定策略:https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-53r5.pdf

风险与控制很快清晰可见:

| 消息代理中的风险 | 可实施的治理控制 |

|---|---|

| 跨频道上下文泄露 | 按频道划分代理并限定记忆;要求 @提及/命令触发;默认拒绝跨频道检索 |

| 破坏性或导出类操作 | 对发送/发布/修改/下载采用人工审批;为执行工具使用短期令牌 |

| 技能中的供应链风险 | 签名/验证包;注册表白名单;沙箱 shell;默认拒绝工具 |

| 问责薄弱 | 仅追加审计日志,含请求/决策对;SIEM 导出;定期审查流程 |

分层思考。以下是 OpenClaw 企业治理的实用参考模式,在本地控制与可观测性之间取得平衡:

飞书开发者平台提供频道侧所需的基础能力——企业内应用、限定权限、长连接和消息事件。按飞书官方事件订阅概览创建应用、仅分配所需的最小聊天/消息权限、启用长连接事件订阅并订阅 im.message.receive_v1。参考飞书事件订阅指南概览:https://open.feishu.cn/document/server-docs/event-subscription-guide/overview 以及包含常见错误码的消息事件参考:https://open.feishu.cn/document/ukTMukTMukTM/ugjM14COyUjL4ITN

在飞书侧与 OpenClaw 配合使用的治理模式:

如需飞书官方发布的规范检查清单,可参考飞书“开发前准备”页面以完成 SDK 配置与应用创建:https://open.feishu.cn/document/server-side-sdk/nodejs-sdk/preparation-before-development

Telegram 在其 Bot API 中提供清晰的治理相关开关:

将这些与 OpenClaw 的按频道范围结合,即可在 Telegram 上建立强基线治理。

并非所有操作都需要审批。但对于对外发送、修改共享资源或导出文件的消息,需有人工审批。

定义一小组明确的高风险动词,并将其置于有状态的审批流程之后。对流程和证据同样重视。

审批流程策略示例(模式;适配具体实现中的键名):

approvals:

verbs:

- send_message_external

- post_to_group

- modify_shared_doc

- export_file

routing:

by_channel:

feishu: security-approvers

telegram: platform-approvers

sla:

pending_timeout: 30m

auto_deny_after: 8h

record:

include:

- requester_id

- approver_id

- reason

- decision

- decided_at

实现说明

最小审计事件(JSON 模式):

{

"@timestamp": "2026-03-09T10:12:34.567Z",

"event.dataset": "openclaw.audit",

"event.action": "tool.exec.requested",

"channel.type": "feishu",

"chat.id": "oc_abcdef",

"user.id": "u_feishu_123",

"agent.id": "agent_feishu_ops",

"tool.name": "post_to_group",

"approval.request_id": "apr_9f3a",

"outcome": "pending"

}

OpenClaw 企业治理的说服力取决于证据。标准化字段并将日志推送到安全团队已信任的系统。

建议的最小模式(类 ECS;可根据你的技术栈调整):

Elastic 方案(两种常见选项)

Splunk 方案(HEC)

验证提示:为“approval.request_id AND event.action:tool.exec.*”创建保存搜索,每周审查异常。

当你需要可治理的上下文源,并对上下文访问具备端到端审计追踪时,可将 OpenClaw 连接到在代理间保留权限与血缘的上下文库。

示例(中性、可复现模式)

若你正在评估专为代理设计的上下文库,puppyone 支持该工作流并记录混合索引与权限模式。详见 puppyone 首页的发行方式概览(MCP/API/Claude Skills):https://www.puppyone.ai 以及关于混合索引与结构化 Know‑How 的代理上下文库终极指南:Puppyone 博客中的 https://www.puppyone.ai/en/blog/ultimate-guide-to-agent-context-base-hybrid-indexing

注意:在实现说明中保持该模式与供应商无关;关键是拥有单一治理源、确定性检索边界和可审计访问,与具体产品无关。

Day‑0(首批用户前)

Day‑1(试点用户)

Day‑30(稳态)

A:至少包括:按频道代理范围、仅 @提及/命令触发、默认拒绝工具,以及对高风险操作(发送/发布/修改/导出)的审批代理。添加仅追加审计日志和 SIEM 导出以实现问责。

A:使用短时限审批窗口(如 24–48 小时)并明确过期时间;超时自动拒绝并通知请求者。在飞书卡片或 Telegram 内联流程中展示审批提示,方便审批人在工作环境中操作。在审计中记录请求与决策及时间戳。

A:不建议。为飞书和 Telegram 使用不同代理实例,并限定记忆与检索。单一共享代理会增加上下文泄露风险并复杂化治理;按频道代理可保持边界清晰并简化审计归属。