Guía definitiva de automatización del back office financiero

Puntos clave

- Los despliegues local-first reducen el riesgo de transferencia transfronteriza y mejoran el control, a la vez que exigen asumir más responsabilidad operativa.

- La recuperación determinista viene de estructurar el «know-how» financiero en modelos JSON o de grafo más indexación híbrida, no solo de vectores.

- Los flujos agentivos deben aplicar segregación de funciones (SoD) con puntos de control human-in-the-loop y trazabilidad completa de cada paso.

- Los controles de cumplimiento clave: gobernanza de acceso, cifrado, registro de auditoría, retención y mapeo SoD a ICFR.

- Mida lo que importa: tiempo de ciclo, tasa sin intervención, tasa de excepciones, precisión de extracción y coste por factura.

Por qué importa local-first en la automatización del back office financiero

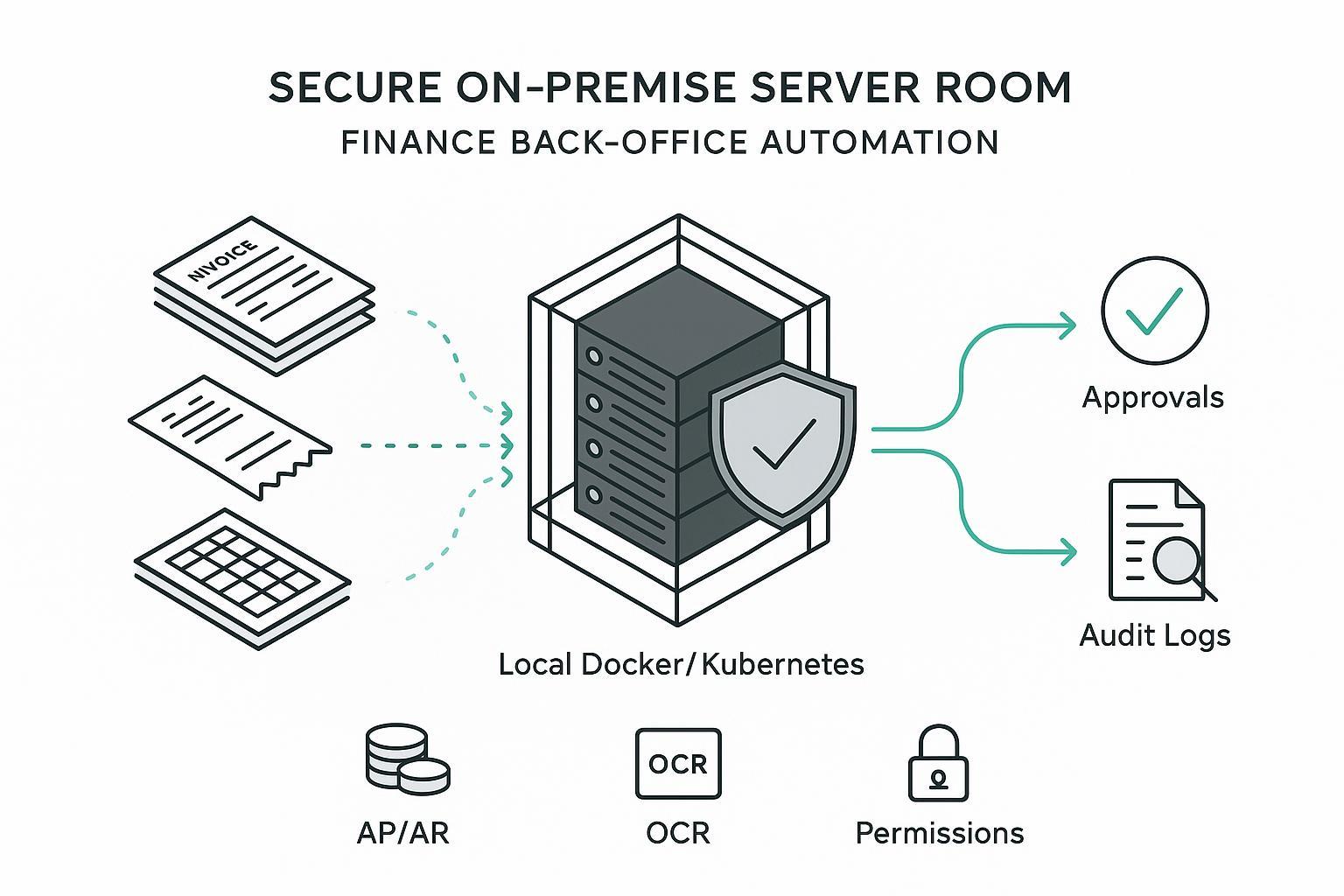

Local-first significa que el núcleo de la automatización (ingesta, análisis, indexación, recuperación y orquestación) corre en infraestructura que usted controla (Docker/Kubernetes en centro de datos o VPC). Importa por: (1) Privacidad y residencia—mantener imágenes de recibos, facturas y datos de proveedores in-house reduce exposición y simplifica el cumplimiento GDPR; EDPB 2024 subraya tests de necesidad y supervisión humana. (2) Auditabilidad y explicabilidad—las decisiones de contabilidad necesitan razones trazables; los entornos local-first permiten pipelines deterministas y logs explícitos. (3) Predictibilidad operativa—latencia estable y visibilidad de costes. Para patrones de IA generativa on-prem, véase la perspectiva de TrueFoundry.

El caso de uso principal en AP y AR

Tres tipos de documentos dominan: facturas y recibos, hojas de cálculo con asignaciones y datos de proveedores, y los correos que los enlazan. Automatización: capturar desde buzones compartidos, SFTP, portales AP; OCR y document AI para extraer cabecera, líneas, totales, fechas, IVA/identificadores fiscales; enriquecer con datos maestros y políticas; enrutar a una capa de recuperación para aprobaciones; aplicar SoD y umbrales con checkpoints humanos cuando la confianza o el importe lo exijan; contabilizar en GL/AP con trazabilidad completa o elevar excepciones. Hypatos cita reducciones de 60–80 % en tiempo de ciclo; NetSuite describe altas tasas de procesamiento directo. Valide estas cifras con sus propias líneas base.

Patrones de arquitectura comparados

| Patrón | Residencia de datos | Control sobre modelos y logs | Predictibilidad de latencia | Responsabilidad operativa |

|---|---|---|---|---|

| SaaS en la nube | Limitada por regiones del proveedor | Baja | Variable | Mínima |

| Híbrido | Documentos sensibles locales, inferencia puede ir a nube | Media | Mixta | Moderada |

| Local-first | En país o on-prem por defecto | Alta, control y auditoría completos | Estable y ajustable | Alta |

Elija local-first cuando maneje recibos sensibles, documentos cercanos a nómina o datos de tarjeta presente, y cuando los auditores exijan pruebas sólidas de residencia y control de acceso.

Ingesta y document AI en los que la finanza puede confiar

El objetivo no es 100 % de extracción automática el primer día, sino datos fiables con confianza y enrutado claros. Favorezca motores que expongan confianza a nivel de campo y primitivas de layout para diseñar bucles de revisión. La documentación de Azure Document Intelligence ayuda a interpretar confianza y límites. El YAML de ejemplo del artículo en inglés (buzón IMAP, S3, OCR, redacción PII, esquema invoice_v1) sirve como plantilla. Evalúe sobre su mezcla de documentos: precisión de extracción para proveedor, número de factura, fecha, ID fiscal, moneda, totales, código GL; si la confianza está por debajo del umbral, enrute a revisión.

Estructuración para recuperación determinista

Los vectores aceleran la similitud semántica; la finanza necesita respuestas repetibles ligadas a fuentes y reglas explícitas. Combine una capa de «know-how» estructurado (JSON o grafo) con indexación híbrida y planes de consulta que prefieran caminos deterministas. Estructure facturas, recibos y políticas como objetos tipados (Vendor → Invoices → Lines → Approvals → Payment); indexe texto y campos (vendor_id, due_date, tax_amount, approval_threshold); en consulta combine filtros deterministas o recorridos de grafo con reranking; registre ruta y fuentes para auditoría. ArangoDB HybridRAG y enfoques de graph-RAG explicables son referencias útiles. El ejemplo de objeto JSON del artículo en inglés es reutilizable.

Flujos agentivos con aprobaciones y supervisión humana

La orquestación agentiva ayuda cuando está acotada por políticas explícitas, umbrales y pausas HITL. Separe agentes por responsabilidad (extracción, comprobación de política, codificación GL, coordinación de aprobaciones); aplique SoD para que el mismo principal no pueda extraer, aprobar y contabilizar; trate ítems inciertos o de alto riesgo como pausas para humanos con instantáneas de contexto y acciones recomendadas. Hyperproof SoD es una referencia. El ejemplo Rego del artículo en inglés (ap_bot puede leer bajo umbral, deny post_gl) ilustra el modelo de permisos.

Permisos y distribución para agentes

Use controles basados en roles y en atributos ligados a grupos IdP y etiquetas de documento. Mantenga una única fuente de verdad para el contexto y exponga varios protocolos desde ahí para no duplicar permisos ni fragmentar logs de auditoría.

Controles de cumplimiento que importan de verdad

GDPR (legalidad, minimización, limitación de almacenamiento, impugnación de decisiones automatizadas; EDPB 2024). SOC 2 (acceso, operaciones, cambio, riesgo; Processing Integrity para pipelines financieros; AuditBoard SOC 2). PCI DSS 4.0 cuando hay datos de tarjeta (acceso, MFA, cifrado, supervisión). SOX 404: vincule controles de sistema a aserciones ICFR y mantenga trazas de auditoría completas e inmutables (Exabeam SOX 404). Documente flujos de datos y retención, enlace políticas con controles técnicos y automatice la recogida de pruebas.

Observabilidad y evaluación continua

Calidad de extracción: muestreo semanal, precisión/recall por campo. Flujos: tiempo de ciclo, tasa sin intervención, motivos de excepción, cumplimiento de SLA de aprobación. IDs de correlación de punta a punta para reconstruir cadenas de eventos. AuditBoard retención de logs de seguridad.

Ejemplo práctico con una context base local-first

Aviso: puppyone es nuestro producto. Una context base corre en Docker en su infraestructura para ingerir y estructurar recibos, facturas y hilos de correo en «know-how» machine-readable, indexar texto y campos y exponer el resultado a agentes por varios protocolos. Beneficio: una fuente de verdad, planes de recuperación deterministas y logs de auditoría unificados. Alternativa: OCR open-source, Postgres + vector, grafo, motor de políticas como OPA.

Guía de migración: de buzones compartidos a pipelines deterministas

(1) Línea base y riesgo: mapear flujos, clasificar documentos, bases legales, retención, corpus de 200–500 documentos. (2) Base local-first: Kubernetes/Docker, cifrado, TLS, SSO, logging, backups, conectores IMAP/S3. (3) Evaluación document AI: pruebas A/B, umbrales de confianza, revisión HITL. (4) Estructura e indexación: esquemas JSON, índices híbridos, filtros deterministas y recorridos de grafo. (5) Orquestación: umbrales de aprobación, SoD, escalado, pausas HITL. (6) Controles y pruebas: mapeo a GDPR, SOC 2, PCI, SOX, captura automática de pruebas. (7) Despliegue: una entidad o unidad primero, luego ampliar; vigilar KPIs y corregir fallos.

KPIs y rangos de resultado realistas

Coste por factura, tiempo de ciclo, tasa sin intervención, tasa de excepciones, precisión de extracción, cumplimiento de SLA de aprobación. Hypatos y NetSuite ofrecen rangos orientativos; valide con su línea base. Ejemplo: si su ciclo base es 10 días y 20 % sin intervención, un objetivo de fase 1 razonable podría ser 30–40 % de mejora de ciclo y +15–25 puntos en tasa sin intervención con HITL y controles adecuados.

Criterios de selección de herramientas

Document AI (idiomas, tablas, confianzas), almacenamiento e indexación (híbrido, filtros deterministas, trazabilidad), orquestación (motor de flujo + capa de política/SoD con IdP), observabilidad (IDs de correlación, métricas, exportación de pruebas), despliegue (local-first/on-prem, cifrado, backups, HA/DR). Recursos: PCI DSS 4.0, AuditBoard SOC 2, patrones de diseño agentivos de Google Cloud.

Próximos pasos

Si está explorando la automatización local-first del back office financiero y quiere ver cómo una context base se integra con su mezcla de documentos, IAM y flujos de aprobación, reserve una sesión de trabajo con nuestro equipo. Reservar demo.