Guia definitivo de automação do back-office financeiro

Principais conclusões

- Implantações local-first reduzem o risco de transferência transfronteiriça e melhoram o controle, exigindo planejamento de responsabilidade operacional.

- A recuperação determinística vem da estruturação do «know-how» financeiro em modelos JSON ou grafo e indexação híbrida, não só de vetores.

- Fluxos agentivos devem aplicar segregação de funções (SoD) com pontos de controle human-in-the-loop e rastreabilidade completa de cada etapa.

- Controles de conformidade essenciais: governança de acesso, criptografia, registro de auditoria, retenção e mapeamento SoD para ICFR.

- Meça o que importa: tempo de ciclo, taxa sem toque, taxa de exceção, precisão de extração e custo por fatura.

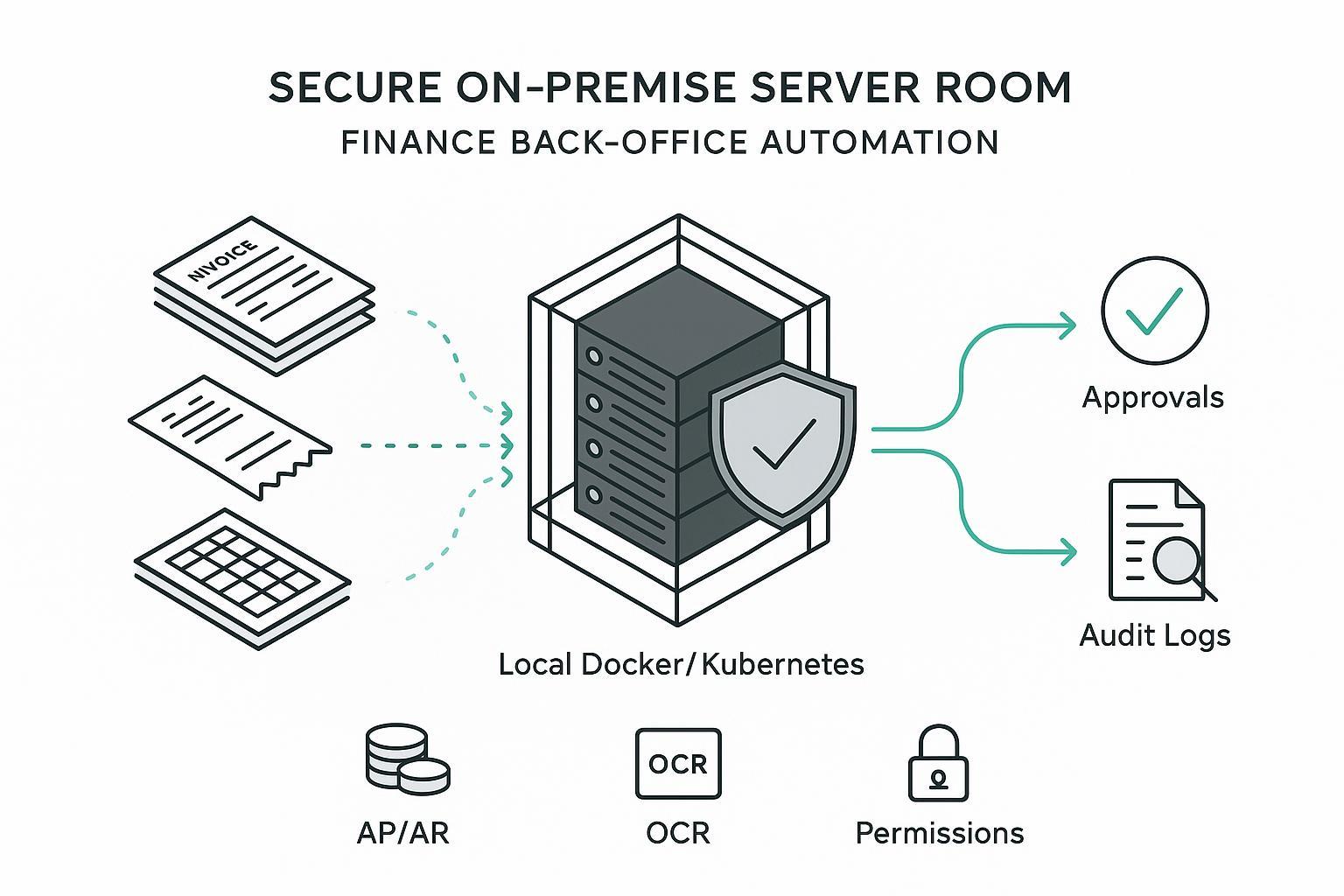

Por que local-first importa na automação do back-office financeiro

Local-first significa que o núcleo da automação (ingestão, parsing, indexação, recuperação, orquestração) roda em infraestrutura que você controla (Docker/Kubernetes em datacenter ou VPC). Três razões: (1) Privacidade e residência—manter imagens de recibos, faturas e dados de fornecedores in-house minimiza exposição e simplifica conformidade GDPR; EDPB 2024 enfatiza testes de necessidade e supervisão humana. (2) Auditabilidade e explicabilidade—decisões de contabilidade precisam de razões rastreáveis; local-first permite pipelines determinísticos e logs explícitos. (3) Previsibilidade operacional—latência estável e visibilidade de custos. Para padrões de IA generativa on-prem, veja a perspectiva TrueFoundry.

O caso de uso central em AP e AR

Três tipos de documentos dominam: faturas e recibos, planilhas com alocações e dados de fornecedores, e-mails que os conectam. Automação: capturar de caixas compartilhadas, SFTP, portais AP; OCR e document AI para cabeçalho, linhas, totais, datas, VAT/IDs fiscais; enriquecer com dados mestres e políticas; rotear para camada de recuperação para aprovações; aplicar SoD e limites de aprovação com checkpoints humanos quando confiança ou valor ultrapassar; contabilizar em GL/AP com rastreabilidade completa ou elevar exceções. Hypatos cita redução de 60–80% no tempo de ciclo; NetSuite descreve altas taxas de processamento direto. Valide esses números com suas próprias linhas de base.

Padrões de arquitetura comparados

| Padrão | Residência de dados | Controle sobre modelos e logs | Previsibilidade de latência | Responsabilidade operacional |

|---|---|---|---|---|

| SaaS em nuvem | Limitada por regiões do fornecedor | Baixa | Variável | Mínima |

| Híbrido | Documentos sensíveis locais, inferência pode ir à nuvem | Média | Mista | Moderada |

| Local-first | No país ou on-prem por padrão | Alta, controle e auditoria completos | Estável e ajustável | Alta |

Escolha local-first ao lidar com recibos sensíveis, documentos próximos à folha de pagamento ou dados de cartão presente, e quando auditores exigirem evidências sólidas de residência e controle de acesso.

Ingestão e document AI em que a finança pode confiar

O objetivo não é 100% de extração automática no primeiro dia, mas dados confiáveis com confiança e roteamento claros. Prefira motores que exponham confiança por campo e primitivas de layout para desenhar loops de revisão. A documentação do Azure Document Intelligence ajuda a interpretar confiança e limites. O YAML de exemplo do artigo em inglês (caixa IMAP, S3, OCR, redação PII, esquema invoice_v1) serve de base. Avalie sobre sua mistura de documentos: precisão de extração para fornecedor, número da fatura, data, ID fiscal, moeda, totais, código GL; abaixo do limite de confiança → rotear para revisão.

Estruturação para recuperação determinística

Vetores aceleram similaridade semântica; a finança precisa de respostas repetíveis ligadas a fontes e regras explícitas. Combine uma camada de «know-how» estruturado (JSON ou grafo) com indexação híbrida e planos de consulta que preferem caminhos determinísticos. Estruture faturas, recibos e políticas como objetos tipados (Vendor→Invoices→Lines→Approvals→Payment); indexe texto e campos (vendor_id, due_date, tax_amount, approval_threshold); na consulta combine filtros determinísticos ou travessias de grafo com reranking; registre caminho e fontes para auditoria. ArangoDB HybridRAG e abordagens de graph-RAG explicáveis são referências. O exemplo de objeto JSON do artigo em inglês é reutilizável.

Fluxos agentivos com aprovações e supervisão humana

A orquestração agentiva ajuda quando é limitada por políticas explícitas, limites e pausas HITL. Separe agentes por responsabilidade (extração, verificação de política, codificação GL, coordenação de aprovações); aplique SoD para que o mesmo principal não possa extrair, aprovar e contabilizar; trate itens incertos ou de alto risco como pausas para humanos com instantâneos de contexto e ações recomendadas. Hyperproof SoD é referência. O exemplo Rego do artigo em inglês (ap_bot pode ler sob limite, deny post_gl) ilustra o modelo de permissões.

Permissões e distribuição para agentes

Use controles baseados em funções e em atributos ligados a grupos IdP e tags de documento. Mantenha uma única fonte de verdade para o contexto e exponha vários protocolos a partir dela para não duplicar permissões nem fragmentar logs de auditoria.

Controles de conformidade que importam de verdade

GDPR (legalidade, minimização, limitação de armazenamento, contestação de decisões automatizadas; EDPB 2024). SOC 2 (acesso, operações, mudança, risco; Integridade de processamento para pipelines financeiros; AuditBoard SOC 2). PCI DSS 4.0 quando há dados de cartão (acesso, MFA, criptografia, monitoramento). SOX 404: vincule controles de sistema a asserções ICFR e mantenha trilhas de auditoria completas e imutáveis (Exabeam SOX 404). Documente fluxos de dados e retenção, ligue políticas a controles técnicos e automatize a coleta de evidências.

Observabilidade e avaliação contínua

Qualidade de extração: amostragem semanal, precisão/revocação por campo. Fluxos: tempo de ciclo, taxa sem toque, motivos de exceção, aderência a SLA de aprovação. IDs de correlação ponta a ponta para reconstruir cadeias de eventos. AuditBoard retenção de logs de segurança.

Exemplo prático com uma context base local-first

Aviso: puppyone é nosso produto. Uma context base roda em Docker na sua infraestrutura para ingerir e estruturar recibos, faturas e threads de e-mail em «know-how» machine-readable, indexar texto e campos e expor o resultado a agentes por vários protocolos. Benefício: uma fonte de verdade, planos de recuperação determinísticos e logs de auditoria unificados. Alternativa: OCR open-source, Postgres+vector, grafo, motor de políticas como OPA.

Playbook de migração: de caixas compartilhadas a pipelines determinísticos

(1) Linha de base e risco: mapear fluxos, classificar documentos, bases legais, retenção, corpus de 200–500 documentos. (2) Fundação local-first: Kubernetes/Docker, criptografia, TLS, SSO, logging, backups, conectores IMAP/S3. (3) Avaliação document AI: testes A/B, limites de confiança, revisão HITL. (4) Estrutura e indexação: esquemas JSON, índices híbridos, filtros determinísticos e travessias de grafo. (5) Orquestração: limites de aprovação, SoD, escalação, pausas HITL. (6) Controles e evidências: mapeamento para GDPR, SOC 2, PCI, SOX, captura automática de evidências. (7) Rollout: uma entidade ou unidade primeiro, depois ampliar; monitorar KPIs e remediar modos de falha.

KPIs e faixas de resultado realistas

Custo por fatura, tempo de ciclo, taxa sem toque, taxa de exceção, precisão de extração, aderência a SLA de aprovação. Hypatos e NetSuite oferecem faixas indicativas; valide com sua linha de base. Exemplo: se seu ciclo de base é 10 dias e 20% sem toque, um alvo de fase 1 razoável pode ser melhoria de 30–40% no ciclo e +15–25 pontos na taxa sem toque com HITL e controles adequados.

Critérios de seleção de ferramentas

Document AI (idiomas, tabelas, confianças), armazenamento e indexação (híbrido, filtros determinísticos, rastreabilidade), orquestração (motor de fluxo + camada de política/SoD com IdP), observabilidade (IDs de correlação, métricas, exportação de evidências), modelo de implantação (local-first/on-prem de primeira classe, orientação sobre criptografia, backups, HA/DR). Recursos: PCI DSS 4.0, AuditBoard SOC 2, padrões de design agentivos do Google Cloud.

Próximos passos

Se você está explorando automação local-first do back-office financeiro e quer ver como uma context base se integra à sua mistura de documentos, IAM e fluxos de aprovação, agende uma sessão de trabalho curta com nossa equipe. Agendar demo.